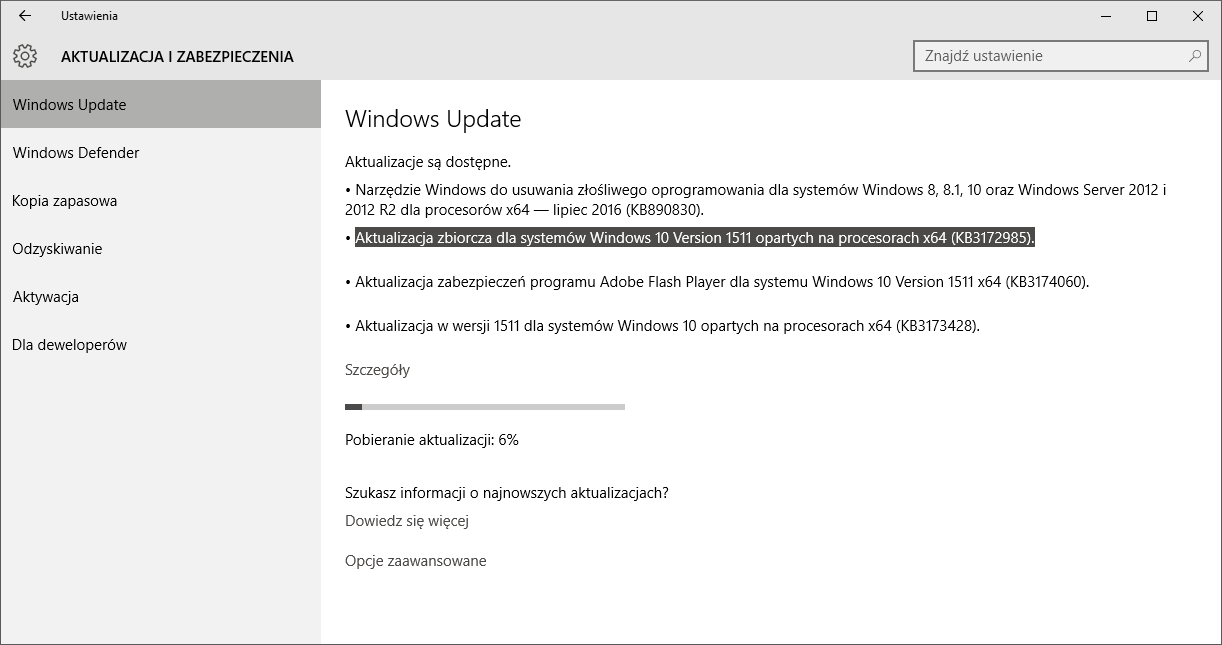

Jeśli wczoraj sprawdzaliście Windows Update, z pewnością waszej uwadze nie umknął spory pakiet aktualizacji. W kontekście lipcowego Patch Tuesday pisaliśmy o aktualizacji zbiorczej 10586.494 dla Windows 10 w stabilnej wersji (1511). Warto też wspomnieć o pozostałych łatkach, z których większość adresowana jest do podatności w systemie Windows i jego aplikacjach.

Łatek jest całkiem sporo, bo aż 52, z czego 6 oznaczono jako krytyczne. Szczegółowa lista z wczorajszego Patch Tuesday obejmuje:

- MS16-092 i MS16-089 - adresowane do podatności, odnalezionych w jądrze Windows. Pierwsza podatność dotyczy wersji Windows i Windows Server, zaś druga jedynie Windows 10. Odpowiednie wykorzystanie podatności mogło doprowadzić do wycieku informacji z docelowej maszyny.

- MS16-090 - dotyczy podatności, która pozwala atakującemu na uzyskanie praw administratora na urządzeniach z Windows i Windows Server.

- MS16-094 - dotyczy podatności, która pozwala atakującemu na dostęp do funkcji Windows Secure Boot i BitLocker. Jeśli atakujący miał fizyczny dostęp do maszyny lub zyskał zdalne prawa administratora, mógł wyłączyć mechanizmy szyfrowania/bezpieczeństwa i uruchamiać pliki wykonywalne.

- MS16-084 i MS16-085 - łatają sporą liczbę podatności w przeglądarkach Internet Explorer i Microsoft Edge. Chodzi o dokładnie 28 podatności, spośród których większość umożliwiała zainfekowanie malware pod odwiedzeniu specjalnie przygotowanych stron.

- Pozostając przy temacie malware, MS16-093 jest aktualizacją zbiorczą dla wtyczki Adobe Flash Player, która łata 24 podatności. Użytkownicy systemu Windows od wersji 8.1 wzwyż otrzymują tę aktualizację od Microsoft, zaś w starszych systemach należy pobrać ją samodzielnie od Adobe.

- MS16-087 - jest to dość ciekawe uaktualnienie, bowiem dotyczy podatności, która umożliwiała serwerowi drukarek lub sieci lokalnej na rozsyłanie malware do wszystkich połączonych PC-tów. Microsoft wyjawił, że atakujący mógł wykorzystać usługę Windows Print Spooler, by zyskać uprawnienia administratora, a następnie instalować programy lub po prostu zyskać dostęp do danych z komputerów w sieci.

Bardziej szczegółowe opisy poszczególnych aktualizacji znajdziecie na stronie Microsoft Security TechCenter. Nam pozostaje jedynie zachęcić was do możliwie jak najszybszego sprawdzenia Windows Update i pobrania wszystkich łatek, które istotnie poprawiają bezpieczeństwo naszych komputerów.

341f31d.png)