Microsoft Defender for Endpoint zaliczył niedawno sporą wpadkę, oznaczając aktualizacje Office jako malware. Produkt błędnie zidentyfikował "OfficeSvcMgr.exe" jako coś o zachowaniu ransomware. Po licznych zgłoszeniach Microsoft przyznał, że był to tzw. false positive, a także obiecał bardziej zająć się tą kwestią.

Fałszywe alarmy przydarzają się w zasadzie wszystkim rozwiązaniom chroniącym. Czasem jednak są one ironicznie dobitnie — jak wtedy, gdy pakiet błędnie klasyfikuje inne rozwiązanie tego samego producenta. Nie pozostaje wtedy nic innego, jak przyznać się do błędu, naprawić go i zapobiec pojawianiu się w przyszłości podobnych sytuacji. Aby zredukować występowanie false positives w Microsoft Defender for Endpoint Plan 2, Microsoft zapowiedział dodatkowe kroki.

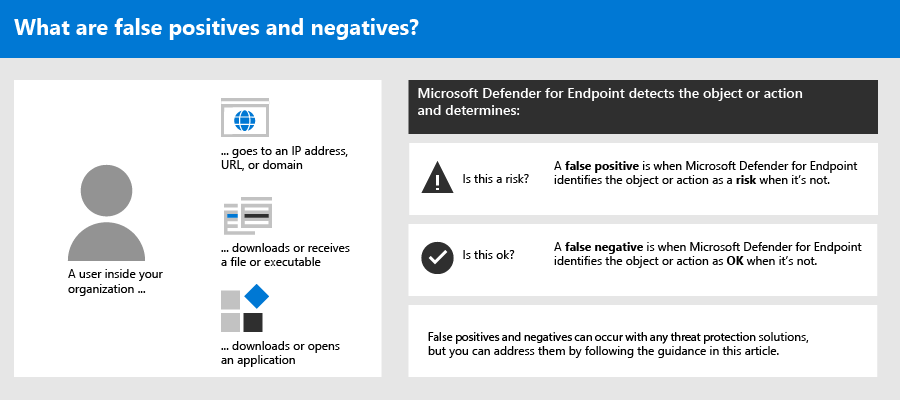

W rozwiązaniach chroniących punkty końcowe false positive to jednostka, taka jak plik lub proces, która została wykryta i zidentyfikowana jako złośliwa, nawet jeśli nie jest faktycznym zagrożeniem. False negative to z kolei jednostka, która nie została wykryta jako zagrożenie, nawet jeśli w rzeczywistości jest złośliwa. False positives/negatives mogą występować w każdym rozwiązaniu chroniącym przed zagrożeniami, wliczając w to Microsoft Defender for Endpoint.

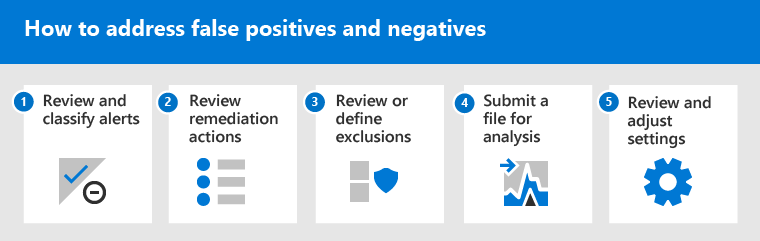

Na szczęście można podjąć kroki, aby zaadresować i zredukować te rodzaje problemów. Jeśli zobaczysz false positives/negatives w Microsoft 365 Defender, twoje operacje bezpieczeństwa mogą podjąć kroki, by zaadresować je, używając następujących procesów:

- Przeglądanie i klasyfikowanie alertów.

- Przeglądanie podjętych działań naprawczych.

- Przeglądanie i zdefiniowanie wykluczeń.

- Przesłanie jednostki do analizy.

- Sprawdzenie i dostosowanie ustawień ochrony przed zagrożeniami.

— Microsoft

Szczegółowe wyjaśnienia tych punktów znaleźć można w artykule Address false positives/negatives in Microsoft Defender for Endpoint opublikowanym wczoraj na portalu Microsoft Docs.