Wraz z Windows Vista zadebiutowała nowa odsłona przeglądarki Internet Explorer. Została oznaczona numerem 7. Zobaczmy jakie funkcje znalazły się w tym programie, a które umożliwią bezpieczne korzystanie z globalnej sieci.

- Phishing filter

- Tryb chroniony

- Menedżer dodatków

- Blokowanie wyskakujących okienek

- Podpisy cyfrowe

- Powiadomienia o pobieranej zawartości

- Szyfrowanie połączeń

Phishing filter

Na początku należałoby odpowiedzieć na pytanie czym jest zjawisko phishingu. Mianowicie jest to próba podszywania się pod kogoś innego, czyli kradzież tożsamości. Złodziej stara się wyłudzić cenne dane osobowe ofiary, na przykład numery kart kredytowych i hasła. Następnie, dysponując informacjami użytkownika, może dokonać przelewu na własne konto bankowe. Zjawisko stało się dosyć powszechne ostatnimi czasy, tak więc mechanizmy, które mają chronić przed tego typu zagrożeniami, zostały dodane do przeglądarek internetowych.

Phishing filter zaimplementowany w Internet Explorer pozwala wykrywać strony WWW, które wyłudzają informacje o użytkowniku. Filtr witryn wyłudzających informacje jest mechanizmem działającym w tle. Jego działanie opiera się na trzech funkcjach:

- Porównywanie adresów witryn internetowych - strony, które odwiedzamy są porównywane z listą wiarygodnych zgłoszonych do firmy Microsoft (znajduje się ona na dysku twardym komputera)

- Wysyłanie adresów witryn internetowych - możemy zweryfikować stronę, którą odwiedzamy, wysyłając jej adres do firmy Microsoft, gdzie zostanie zweryfikowana.

- Analiza witryn internetowych - strony są badane pod kątem charakterystycznych na nich występujących cech.

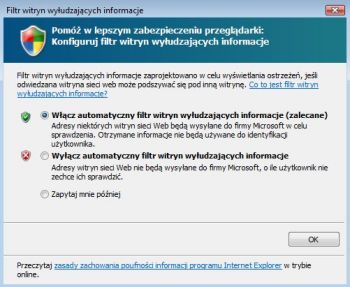

Podczas pierwszego uruchomienia przeglądarki internetowej system zapyta, jak skonfigurować Phishing filter. Zaznaczamy Włącz automatyczny filtr witryn wyłudzających informacje (zalecane) i naciskamy OK.

Jeśli za pierwszym razem nie skonfigurowaliśmy filtru, to nic nie stoi na

przeszkodzie, aby zrobić to później. W tym celu przechodzimy w oknie

przeglądarki do Narzędzia/Opcje internetowe/Zaawansowane.

Odnajdujemy sekcję Zabezpieczenia/Filtr witryn wyłudzających informacje,

a następnie zaznaczamy odpowiednie pole wyboru, żeby włączyć usługę. Podczas

przeglądania stron internetowych, co jakiś czas w module przeglądarki na dole w

pasku stanu, pojawiać się będzie animowana ikona

. Odbywa się

to wtedy, gdy witryna jest weryfikowana za pomocą filtru antyphishingowego.

. Odbywa się

to wtedy, gdy witryna jest weryfikowana za pomocą filtru antyphishingowego.

Tryb chroniony

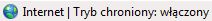

Mechanizm ten występuje tylko w Windows Vista. W edycjach Internet Explorer 7 przeznaczonych dla starszych edycji systemu funkcji tej niestety nie odnajdziemy. Na czym więc on polega? A więc jest to wyodrębnione środowisko pracy przeglądarki internetowej. W ten sposób, oddzielając resztę elementów Windows od programu, trudniej będzie złośliwemu oprogramowaniu zainfekować komputer. Mechanizm także umożliwia instalowanie dodatków ActiveX, które chcemy dodać do aplikacji. Tryb chroniony jest domyślnie uruchomiony i nie musimy konfigurować go podczas pierwszego uruchomienia programu. O jego statusie informuje ikona, znajdująca się także w pasku stanu.

Jeśli element ten zostanie wyłączony, lub przestanie prawidłowo funkcjonować, to zostaniemy powiadomieni odpowiednim komunikatem. Aby naprawić usterkę, udajemy się do Narzędzia/Opcje internetowe/Zabezpieczenia, wskazujemy odpowiednią strefę, dla której chcemy włączyć funkcję, następnie zaznaczamy pole Włącz tryb chroniony (wymaga ponownego uruchomienia programu Internet Explorer) i zatwierdzamy zmiany poprzez Zastosuj.

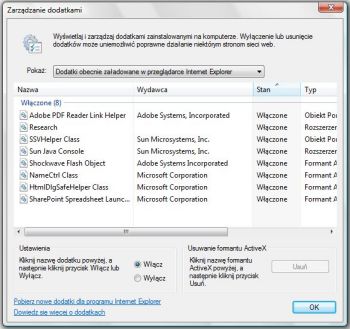

Menedżer dodatków

Często instalujemy dodatkowe formaty ActiveX, aby podnieść funkcjonalność przeglądarki, czy to aby móc oglądać filmy, lub innego rodzaju animacje. Jednakże pod tą postacią także ukrywa się złośliwe oprogramowanie. Menedżer dodatków pozwala w prosty sposób zarządzać rozszerzeniami Internet Explorera. Klikamy Narzędzia/Zarządzaj dodatkami/Włącz, lub wyłącz dodatki.

Otworzymy w ten sposób moduł, gdzie pogrupowane są wszystkie zainstalowane formaty ActiveX. Następnie będziemy mogli je wyłączać, uruchamiać, a także usuwać. Jeśli podejrzewamy, że któreś z rozszerzeń powoduje problemy z przeglądarką, to Menedżer dodatków okazuje się niezastąpiony. Jeśli chcemy uruchomić Internet Explorer w trybie bez dodatków, tzw. czystym, to wystarczy, iż w polu Uruchom (logo Windows + R) wpiszemy następujące polecenie: C:\Program Files\Internet Explorer\iexplore.exe" -extoff.

Blokowanie wyskakujących okienek

Wyskakujące okienka, tzw. pop-up'y, są to przeważnie reklamy oraz inne okna, które pokazują się podczas nawigacji po stronach internetowych. Funkcja blokowania ma za zadanie powstrzymywanie ich. Gdy wyskakujące okienko zostanie zablokowane, to Internet Explorer powiadomi o tym fakcie stosownym paskiem informującym w kolorze żółtym. Także ten elementem możemy konfigurować. W tym celu klikamy Narzędzia/Blokowanie wyskakujących okienek/Ustawienia blokowania wyskakujących okienek. Możemy zmienić poziom filtrowania (domyślnie: średni), a także dodawać witryny internetowe, którym zezwolimy na wyskakujące okienka. W tym celu w sekcji Wyjątki wpisujemy adres strony, a następnie naciskamy Dodaj. Równie łatwo zrobimy operację odwrotną. Zaznaczamy daną witrynę i klikamy przycisk Usuń. Pamiętajmy, że jednakże nie wszystkie okna są blokowane, niektóre z zawartością aktywną będą nadal wyświetlane.

Podpisy cyfrowe

Podpisy cyfrowe są to elektroniczne oznaczenia dokumentów, na podstawie których możemy zidentyfikować wydawcę oraz ustalić, czy plik nie był modyfikowany. Dokument w ten sposób podpisany jest dla użytkownika informacją, iż może on go bezpiecznie otworzyć, bez ponoszenia żadnych konsekwencji. Pod warunkiem oczywiście, że wydawca należy do listy zaufanych. Menedżera certyfikatów otworzymy poleceniem certmgr.msc z menu Uruchom. Prawda jest jednak taka, iż podpis cyfrowy jest dosyć łatwy do podrobienia, więc musimy zdecydować sami, czy plik, który otrzymaliśmy, nie jest zainfekowany i otwierając go nie narażamy się na niebezpieczeństwo. Z pewnością pomocna tutaj będzie odrobina zdrowego rozsądku.

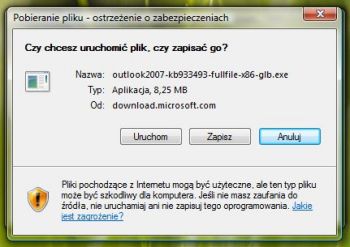

Powiadomienia o pobieranej zawartości

Zawsze, gdy chcemy sami pobrać plik z witryny, lub miałoby stać się to bez zgody użytkownika, program Internet Explorer powiadomi o tym stanie odpowiednim komunikatem. Ustrzeżemy się wtedy niekontrolowanej infekcji przez złośliwe oprogramowanie oraz robaki, które bez naszej wiedzy nie zainstalują się w systemie. Spójrzmy jakie informacje udostępnia przeglądarka podczas pobierania plików. Tak więc widzimy pełną nazwę pliku, a także typ, oraz źródło w postaci adresu internetowego, z którego dany plik będzie ściągany. Do wyboru mamy trzy opcje. Domyślną jest Anuluj, która pozwala odrzucić plik. Zapisz umożliwia pobranie do wcześniej wskazanej lokalizacji, natomiast Uruchom spowoduje automatyczne otworzenie pliku, gdy zostanie on ściągnięty na dysk twardy komputera.

Szyfrowanie połączeń

Ostatnim mechanizmem jest opcja szyfrowania połączenia. Odbywa się to za pomocą 128 bitowego klucza. W ten sposób możemy czuć się bezpieczni podczas przeprowadzania transakcji online. Wyróżniamy następujące stany połączeń szyfrowanych.

- Biały - używany certyfikat wykorzystuje normalne sprawdzanie poprawności połączenia.

- Zielony - użyty certyfikat wykorzystuje rozszerzone sprawdzanie poprawności połączenia.

- Żółty - wykorzystywany certyfikat nie został poprawnie zweryfikowany.

- Czerwony - użyty certyfikat jest niepoprawny, lub stracił ważność. Należy uzyskać nowy.

Podsumowanie

Internet Explorer w wersji 7 doczekał się wielu udoskonaleń, które gruntownie poprawiają bezpieczeństwo użytkowania globalnej pajęczyny. Mechanizmy znane z wcześniejszych wersji przeglądarki zostały poprawione, a dodanie nowych jeszcze bardziej wspomaga ochronę użytkownika przed zagrożeniami Internetu.