Odpowiednie skonfigurowanie systemu operacyjnego pod kątem bezpieczeństwa jest czynnością niezbędną, którą należy wykonać najszybciej jak to możliwe. Czyniąc pewne kroki możemy uchronić się między innymi od utraty danych, nieautoryzowanego dostępu do komputera i struktur katalogowych, a nawet pośredniego atakowania innych. Dzięki odpowiednim narzędziom i nowym technologiom, jakie zostały wprowadzone w Microsoft Windows Vista, staje się to łatwiejsze i przyjemniejsze.

Konta użytkowników

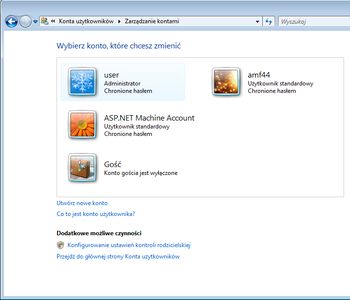

System operacyjny Windows Vista daje możliwość korzystania z komputera wielu użytkownikom. Dodając nowe konta tworzymy ich ustawienia personalne, środowiskowe i dostępowe. Ważne jest jednak, aby pamiętać o przestrzeganiu pewnych zasad, które poprawiają ochronę komputera. Nigdy nie powinniśmy użytkować systemu z poziomu konta administratora. Powinno ono być uruchamiane tylko i wyłącznie dla potrzeb konfiguracyjnych. W przeciwnym razie nieostrożnie możemy skasować ważne pliki systemowe lub ustawienia. Każdy użytkownik powinien mieć swoje własne unikalne konto. Aby je stworzyć wchodzimy jako administrator do Panelu sterowania, gdzie odnajdujemy Konta użytkowników. Przechodzimy do Zarządzaj innym kontem. W oknie tym wyświetlone są wszystkie dostępne konta w systemie. Zauważmy, że istnieje konto Gość. Służy ono do logowania sie do systemu osobom, które nie maja ustawień personalnych, a chcą korzystać z ogólno dostępnych aplikacji. Oczywiście możemy je wyłączyć lub włączyć klikając obrazek i zatwierdzając zmiany. Chcąc utworzyć konto klikamy Utwórz nowe konto. Wpisujemy unikalna Nazwę nowego konta i zaznaczamy Użytkownik standardowy. Po zaakceptowaniu konto jest tworzone.

Jednak to nie koniec modyfikacji, musimy ustalić hasło. Wybieramy konto, które utworzyliśmy i przechodząc do ustawień wybieramy Utwórz hasło. Nie powinno ono być nazwą słownikową, ani tym bardziej konta. Dobrym hasłem jest takie, które składa się ze znaków i cyfr nie tworzących w ciągu żadnego słowa. Pamiętając o tym, utrudnimy dostęp do konta dla nieuprawnionych osób, ponieważ intruz będzie miał dużo większe kłopoty ze złamaniem hasła. Mamy możliwość wpisania wskazówki, która wyświetli się podczas próby logowania do systemu, jeśli zapomnimy hasła i poprosimy o podpowiedź. Aby uchronić dane przed niepowołanym wejściem możemy ograniczyć dostęp użytkowników do poszczególnych katalogów, plików lub dysków. Wystarczy kliknąć prawym klawiszem myszy na wybrane miejsce i przejść do zakładki Zabezpieczenia.

Centrum zabezpieczeń systemu Windows

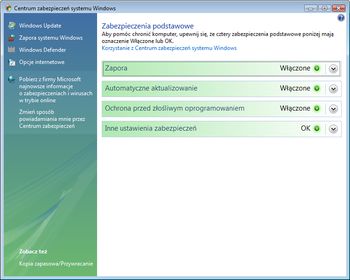

Centrum zabezpieczeń to miejsce, w którym w znacznej większości znajduje się konfiguracja ochrony od strony aplikacji. Odnajdziemy tam zaporę sieciową, automatyczne aktualizacje, ochronę przed złośliwym oprogramowaniem, a także inne ustawienia zabezpieczeń. Dzięki temu, że wszystko zorganizowane jest w jednym miejscu, możemy sprawnie zarządzać bezpieczeństwem Windows Vista. Stan poszczególnych opcji pokazywany jest na dwa sposoby. Jeśli wszystko działa poprawnie świeci się zielona kontrolka stanu. W przeciwnym razie lub w momencie kiedy system chce zwrócić na coś uwagę widnieje lampka żółta.

Zapora

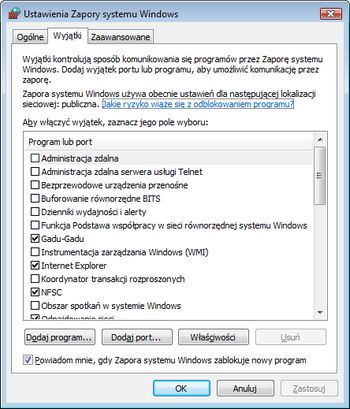

Zapora służy do blokowania pakietów adresowanych lub wychodzących z komputera na poszczególne porty, które świadomie blokujemy. Firewalle dzielimy na dwie kategorie: hardwareowe i softwareowe. My zajmiemy się tą drugą. Aby wprowadzić jakiekolwiek ustawienia klikamy link Zapora systemu Windows znajdujący się po lewej stronie okna, a następnie wybieramy Zmień ustawienia. Zauważmy, że mamy w zasadzie trzy opcje w jakich będzie działała zapora. Pole Włącz odpowiada warunkowi, w którym wszystkie próby łączenia się lub dostępu do komputera z zewnątrz będzie blokowane, z wyjątkiem aplikacji (portów), które są wyszczególnione w zakładce Wyjątki. Szczególnym przypadkiem jest pole Blokuj wszystkie połączenia przychodzące. Po jego zaznaczeniu, komputer jest w zasadzie kompletnie odizolowany od ruchu sieciowego poza małymi wyjątkami jak na przykład protokół HTTP odpowiadający za przeglądanie stron internetowych. Tą opcję stosujemy głównie wtedy, gdy mamy uzasadnione obawy o bezpieczeństwo danych przechowywanych na dysku twardym lub pracujemy w szczególnie narażonych na ataki miejscu. Ostatnia opcją jest całkowite wyłączenie firewalla. Robimy to zaznaczając pole Wyłącz. Musimy pamiętać jednak o tym, że decydując się na taki krok pozbawiamy się ochrony przed atakiem we wczesnej fazie jego przeprowadzania. W zakładce Wyjątki możemy lepiej zarządzać blokowanymi programami i usługami. Wystarczy zaznaczyć albo odznaczyć kratkę przy nazwie aplikacji i zapora zastosuje działania w stosunku do niej zgodnie z preferencjami. Na uwagę zasługuje opcja Dodaj port. Do bazy blokowanych elementów firewalla możemy dodać ręcznie port i protokół na jakim ma działać. Za każdym razem kiedy zainstalujemy nowy program i będzie on chciał połączyć się z Internetem, a nie zostanie dodany do listy wyjątków zapora systemu Windows zablokuje połączenie. Może to przysporzyć kłopotów jeśli zapomnimy o niej. Aby uniknąć sytuacji tego typu wystarczy zaznaczyć pole Powiadom mnie, gdy Zapora systemu Windows zablokuje nowy program. Teraz za każdym razem, gdy nowy program będzie wysyłał pakiety Windows Vista wygeneruje stosowny komunikat z zapytaniem, czy chcemy odblokować mu połączenie. W zakładce Zaawansowane istnieje możliwość wyboru, dla jakich połączeń sieciowych skonfigurowany firewall będzie działał oraz przywrócenia ustawień domyślnych.

Aktualizacje

Jeśli jesteśmy na stałe połączeni z Internetem powinniśmy poświęcić chwilę uwagi na konfigurację automatycznej aktualizacji systemu Windows Vista. W przypadku kiedy to zaniedbamy, komputer stanie się podatny na ataki intruzów. Będą oni mogli uzyskać dostęp do systemu wykorzystując błędy w starym oprogramowaniu. Właśnie między innymi w tym celu powinniśmy pobierać aktualizacje. Dodatkowo możemy ściągnąć i zainstalować nowe oprogramowania, jakie Microsoft udostępnia użytkownikom systemu Windows.

W Centrum zabezpieczeń systemu Windows wybieramy Windows Update. W głównym oknie, który się wyświetlił ukazane są dostępne aktualizacje i dodatki. Mamy możliwość przejrzenia ich i zdecydowania, które chcemy zainstalować. Dodatkowo Windows Update umożliwia przejrzenie całej historii wszystkich aktualizacji, jakie zostały do tej pory zainstalowane w systemie.

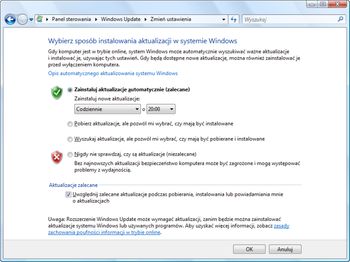

Aby dostosować funkcję Windows Update musimy przejść do modułu konfiguracyjnego. Klikamy pole Zmień ustawienia w lewej części głównego okna. Mamy do wyboru kilka dostępnych opcji. Pierwsza to podanie cyklicznej automatycznej aktualizacji. Jest to zalecane, ponieważ system sam będzie co jakiś czas pobierał i instalował nowe aktualizacje, jeśli takowe się pojawią. Pamiętajmy, aby je ustawić tak, żebyśmy w tym czasie mieli włączony komputer wraz z dostępem do Internetu. Kolejne dwie opcje odnoszą się do manualnego zarządzania aktualizacjami. Sami decydujemy kiedy i czy w ogóle ściągnąć je z serwera i zainstalować. Wymaga to ciągłej kontroli dostępnych zmian, przez osobę zarządzającą komputerem. Może to być trochę ryzykowne, ponieważ jeśli nie będziemy ich sprawdzać regularnie, możemy obniżyć bezpieczeństwo systemu. Ostatnia opcja to całkowite wyłączenie sprawdzania dostępności aktualizacji. Jest to oczywiście odradzane z wiadomych względów. Pole Aktualizacje zalecane powinniśmy zaznaczyć, jeśli chcemy być powiadamiani, czy któraś z dostępnych aktualizacji jest zalecana przez producenta.

Ochrona przed Malware

Malware to określenie złośliwych programów typu konie trojańskie, spyware, wirusy. Windows Vista próbuje je wykryć na dysku i zneutralizować. Odpowiedzialna jest za to aplikacja Windows Defender. Niestety nie posiada ona ochrony antywirusowej. Musimy zadbać o nią sami, pobierając darmowe lub płatne oprogramowanie. Fakt, że posiadamy antywirusa jest wyświetlany jako zielona lampka w zakładce Ochrona przed złośliwym oprogramowaniem. Przejdźmy teraz do właściwego ustawienia Windows Defender. W tym celu klikamy odnośnik Windows Defender w lewej części okna. Najpierw wybieramy Narzędzia. Znaleźliśmy się w centrum zarządzania malware. Możemy tutaj modyfikować opcje tak, aby odpowiadały one indywidualnym wymaganiom. Przede wszystkim należy ustawić kiedy dyski mają być skanowane, a także typ tego skanowania. Mamy do wyboru Szybkie skanowanie i Pełne skanowanie systemu. Akcje domyślne to funkcja, która odpowiada za dalsze postępowanie ze szkodliwym oprogramowaniem znalezionym na dysku. Możemy manualnie ustawić zachowanie się Windows Defender w zależności od poziomu alertu lub pozostawić domyślne czynności. Wszystkie zmiany akceptujemy przyciskiem Zapisz.

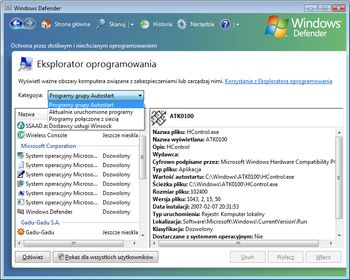

Społeczność SpyNet daje możliwość zapoznania się z problemami, jakie mieli inni użytkownicy Windows Vista ze złośliwym oprogramowaniem, a również sposób w jaki sobie z nimi poradzili. W przypadku kiedy nie wiemy jak pozbyć się robaka lub konia trojańskiego, możemy wystosować odpowiednie zapytanie. Jeśli zostaniemy zarażeni programem, który nie został jeszcze zidentyfikowany w bazie, informacja zostaje wysłana do niej, w celu szybkiego zareagowania na nowe niebezpieczeństwo. Narzędzie Elementy poddane kwarantannie przechowuje w formie listy wszystkie złośliwe oprogramowania, które zostały wykryte w systemie i nie zostały usunięte z jakiegoś powodu, ale zastosowano wobec nich kwarantannę. Możemy sprawnie zdobyć informację o nich, ponieważ wyświetlana jest ich Nazwa, poziom alertu i Data kiedy zostały wykryte. Eksplorator oprogramowania jest to natomiast świetne narzędzie do monitorowania uruchomionych programów w systemie. Dzięki niemu szybko możemy zdiagnozować czy jest włączona jakaś aplikacja, o której istnieniu nie wiemy, oraz czy łączy się ona z Internetem. Mamy dostępne cztery poziomy kategorii podglądu. Programy grupy Autostart to wszystkie aplikacje, które uruchamiają się wraz ze startem systemu. Wszystko oczywiście pogrupowane jest według dostawcy oprogramowania. Klikając na poszczególną ikonę odpowiadającą danemu programowi w prawym oknie wyświetlają się przydatne informacje typu nazwa pliku, lokalizacja klucza w rejestrze, ścieżka pliku i wiele innych. Kolejna kategoria to Aktualnie uruchomione programy. Wylistowane są wszystkie aplikacje, które w tym momencie uruchomione są w systemie. Przydatne jest to, że pokazane również są programy działające w tle, czyli te, których nie możemy dostrzec podczas normalnego użytkowania komputera. Programy połączone z siecią to kategoria w której widnieją wszystkie programy, korzystające z połączenia internetowego wraz z portem przez nie zajmowanym. Po jej wybraniu, oprócz wcześniej przedstawionych opcji mamy nową. Jest to tabelka, w której zawarte są dane, mówiące o tym, z jakiego protokołu korzysta aplikacja, adres lokalny i adres obcy. Ostatnia grupa to Dostawcy usługi Winsock. Są to wszystkie programy, które odpowiedzialne są za niskopoziomową komunikację sieciową.

W każdym momencie możemy manualnie zarządzić skanowanie dysku komputerowego. Wystarczy kliknąć Skanuj znajdujące się w górnej części okna. Mamy również możliwość wybrania opcji skanowania. W tym celu klikamy strzałkę obok odpowiadającej za nie ikony. Do wyboru mamy Szybkie skanowanie, Pełne skanowanie systemu i Skanowanie niestandardowe, gdzie możliwe jest zaznaczenie wybranych dysków i folderów.

Inne ustawienia zabezpieczeń

Kontrola konta użytkownika to funkcja, która zapobiega zmianom administracyjnym bez uprzedniego skontrolowania użytkownika, który to wykonuje. Zabezpiecza również przed nieumyślnymi czynnościami, które poważnie mogą narazić bezpieczeństwo systemu. Po włączeniu tej opcji, przy każdorazowym odwołaniu się do zmiany administracyjnej, system będzie prosił o podania hasła administracyjnego.

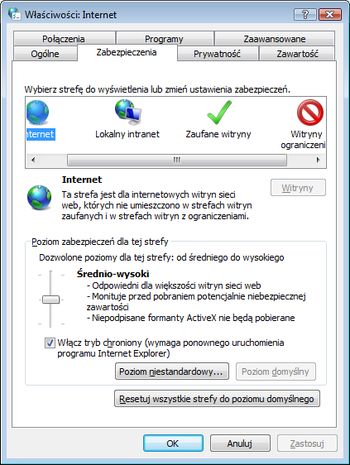

Opcje internetowe to ostatnie ustawienia jakie możemy wprowadzić w ramach Centrum zabezpieczeń systemu Windows. Konfiguracja dotyczy programów do przeglądania stron internetowych. W oknie do wyboru mamy cztery strefy.

- Internet

- Lokalny intranet

- Zaufane witryny

- Witryny z ograniczeniami

Za pomocą suwaka ustawiamy stopień zabezpieczeń dla odpowiedniej strefy. Wysoki to poziom, w którym mamy największą pewność ochrony przez niebezpieczeństwem pochodzącym z przeglądanych stron internetowych, jednak często zdarza się, ze problemy są przez system wyolbrzymiane i w rezultacie nie zezwala on na przeglądanie wielu stron internetowych. Poziom średnio - wysoki to zalecane ustawienie dla przeciętnego użytkownika, mamy w nim dostęp do większości witryn internetowych. Najniższym możliwym do ustawienia poziomem jest średni. W Windows Vista mamy także możliwość niestandardowego ustawienia opcji wedle stawianych wymagań. Klikamy Poziom niestandardowy. W nowym oknie mamy wylistowane opcje, które dostosowujemy względem potrzeb. Mamy na przykład wpływ na włączenie bądź wyłączenie wyskakujących okienek, czy też automatyczne pobieranie ActiveX. Klikając Witryny możemy samodzielnie dodać adresy stron, które będą należały do poszczególnych stref.

W zakładce Prywatność ustalamy personalne ustawienia związanych z plikami cookies. Są to pliki, które zapisywane są na dysku dla aktywnego użytkownika. Ich celem jest usprawnienie korzystania z witryn internetowych. Zapisywane są tam na przykład ustawienia personalne dla konkretnej strony. Istnieją również zagrożenia, ponieważ w plikach tych mogą być też przetrzymywane hasła. Jeśli niepowołana osoba będzie miała dostęp do plików cookies, ma szansę zdobyć ważne informacje. Przyciskiem Prywatność uruchamiamy kreator dodawania witryn, z których nigdy nie będą pobierane pliki cookies, lub tylko te, które są zaufane. Blokowanie wyskakujących okienek to ustawienie, które blokuje wyskakiwaniu okien, najczęściej reklam. Istnieje jednak spore ryzyko wraz z włączeniem tej usługi. Niektóre serwisy internetowe posiadają na przykład uwierzytelnianie w oddzielnym oknie, które wyskakuje wraz z wysłaniem zapytania. Jeśli zaznaczymy blokowanie i nie dodamy w Ustawieniach adresu tej strony to nic się nie pojawi, a sami możemy myśleć, że wystąpił jakiś błąd. Usługą tą należy posługiwać się ostrożnie.

Chrońmy komputer

Korzystanie z systemu operacyjnego bez odpowiedniego skonfigurowania go pod kątem bezpieczeństwa to tak, jak jechać samochodem bez pasów. W obu przypadkach nie musi dojść do sytuacji zagrożenia, ale jest to bardzo ryzykowne. Bez wątpienia, jeśli poświęcimy trochę czasu na rzetelną konfigurację, to unikniemy późniejszych problemów. System operacyjny Windows Vista udostępnia użytkownikom idealne narzędzie, jakim jest Centrum zabezpieczeń system Windows. W jednym miejscu znajduje się prawie wszystko, czego potrzebujemy do kompleksowej ochrony danych, a sama konfiguracja nie jest skomplikowana, co dodatkowo przemawia za używaniem tej właśnie funkcji.