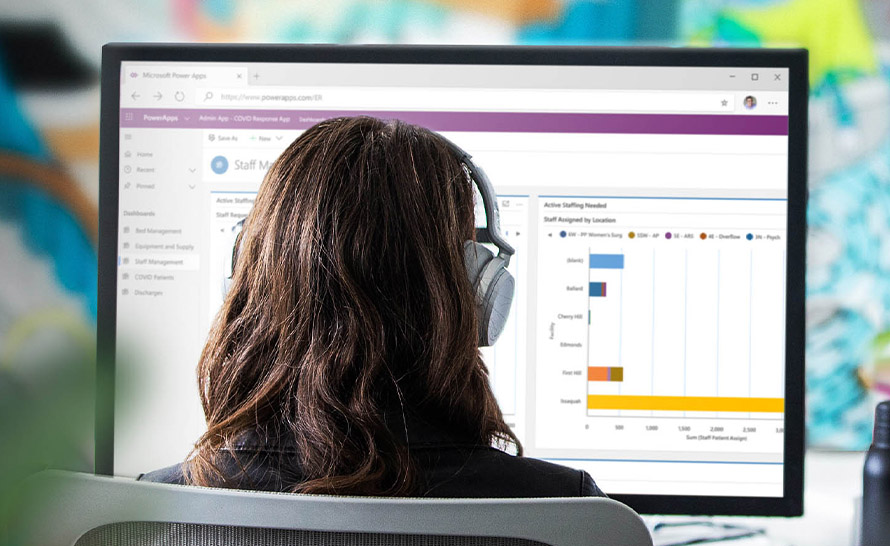

Microsoft Power Apps to platforma low-code, która umożliwia szybkie tworzenie pełnoprawnych aplikacji, głównie do użytku wewnętrznego firm, wraz z frontendem i backendem. To potężne narzędzie, które pozwala tworzyć aplikacje nawet osobom bez znajomości języków programowania. Microsoft regularnie aktualizuje Power Apps, dodając nowe funkcje i możliwości. Do tej pory wszystko wydawało się w porządku, jednak ostatnie wieści są niepokojące. Wygląda na to, że ponad 38 milionów rekordów stało się dostępnych w Internecie z powodu domyślnej konfiguracji Power Apps.

Firma zajmująca się bezpieczeństwem Upguard poinformowała, że tysiące aplikacji internetowych stworzonych przez wiele firm ujawniają poufne dane za pośrednictwem publicznych portali Power Apps. Według raportu publicznie dostępnych było 38 milionów rekordów. Zawierały one informacje o śledzeniu kontaktów związanych z COVID-19, bazach danych pracowników, pracy, numerach telefonów, numerach ubezpieczenia i adresach domowych. Prawdopodobnie niektóre własne aplikacje Microsoftu również zachowywały się w taki sam sposób.

Upguard twierdzi, że podczas włączania interfejsów API dla Power Apps domyślna konfiguracja sprawiała, że wszystkie hostowane dane były publicznie dostępne. Każdy, kto miał dostęp do adresu URL portalu, mógł go wykorzystać do scrapingu danych należących do innego podmiotu. Firma o swoich ustaleniach poinformowała również Microsoft, w wyniku czego opublikował on w sierpniu aktualizację, która domyślnie ustawia API jako prywatne. Wprowadzono również narzędzie, dzięki któremu organizacje mogą sprawdzać ustawienia zabezpieczeń swoich portali Power Apps.

Po czyjej stronie tak naprawdę leży wina za przeciek? Chociaż obowiązek prawidłowego skonfigurowania aplikacji powinien spoczywać na firmach je tworzących, to nie można zapomnieć, że Power Apps są promowane jako przystępna usługa dla osób również nietechnicznych. Ponadto domyślnie ustawiona publiczna dostępność API jest dość dziwną decyzją projektową.

Nie jest jasne, czy z metody scrapingu korzystano powszechnie w tym przypadku, ale zostało podane, że błędna konfiguracja dotyczyła również takich firm, jak Ford, J.B. Hunt czy American Airlines.