We wrześniu zeszłego roku, podczas konferencji Ignite Microsoft przedstawił plany poprawienia bezpieczeństwa aplikacji webowych poprzez dodanie Web Application Firewall do 7 warstwy usługi Azure Application Gateway. Teraz funkcja stała się ogólnodostępna (General Availability) dla wszystkich publicznych regionów Azure. Przed czym może uchronić zawartość uruchamianą w chmurze?

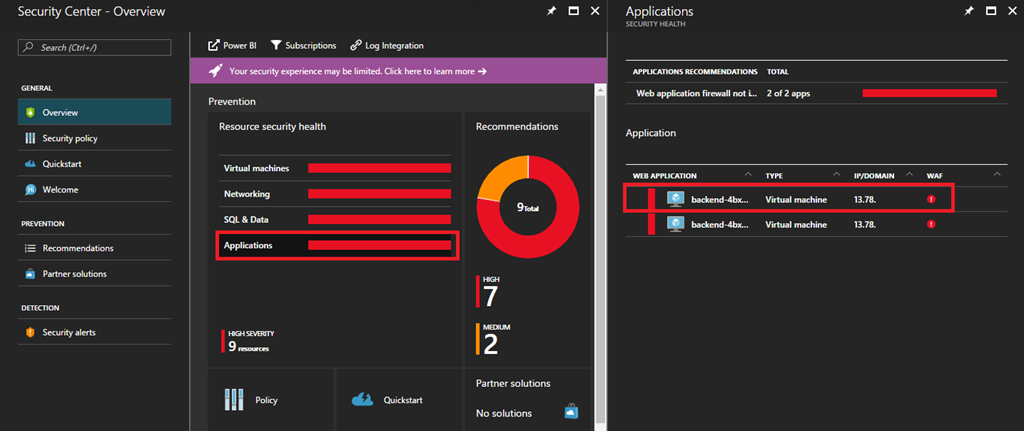

Aplikacje webowe stają się celami ataków z wykorzystaniem powszechnie znanych podatności. Ochrona aplikacji przed wstrzyknięciami SQL czy cross-site scriptingiem (XSS) wymaga rygorystycznych przeglądów, łatania i monitorowania na wielu warstwach topologii aplikacji. Web Application Firewall (WAF) działa jako scentralizowana zapora chroniąca przed atakami i ułatwiająca zarządzanie bezpieczeństwem bez konieczności wprowadzania zmian do samej aplikacji. Jako że WAF należy do 7 warstwy Application Delivery Controller (ADC), aplikacje mogą zajmować się swoimi kluczowymi funkcjonalnościami, pozostawiając szyfrowanie, deszyfrowanie i zasady SSL w rękach ADC. Jak dodaje Yousef Khalidi, CVP z Azure Networking w Microsoft, WAF chroni aplikacje przed najbardziej rozpowszechnionymi atakami, adresowanymi do 10 najważniejszych podatności według rankingu Open Web Application Security Project (OWASP).

Web Application Firewall chroni przed exploitowaniem aplikacji bez potrzeby modyfikowania jej kodu. Odpierane są ataki, takie jak:

- SQL injection (wstrzykiwanie spreparowanych zapytań do bazy danych);

- Cross-site scripting (osadzanie kodu w atakowanej stronie);

- Command Injection (wstrzykiwanie poleceń systemowych), HTTP Request Smuggling, HTTP Response Splitting i Remote File Inclusion (możliwość umieszczenia pliku na serwerze z użyciem skryptu na stronie);

- Naruszanie protokołu HTTP;

- Anomalie w protokole HTTP;

- Boty, crawlery i skanery;

- HTTP Denial of Service (DoS).

Application Gateway WAF jest - według zapewnień Microsoft - łatwy w konfiguracji i wdrażaniu. Można nim zarządzać za pośrednictwem Portalu Azure i API REST. Wkrótce zostanie dodane wsparcie dla PowerShell i CLI. Zasadami WAF można zarządzać centralnie. Istniejące Application Gateways można po prostu zaktualizować, by zawierały WAF. Więcej informacji administratorzy znajdą na blogu Microsoft Azure - Cloud Strategy.