Poczta e-mail, to jedna z najpopularniejszych usług Internetu. Za jej

pomocą coraz częściej nie tylko wysyłamy prywatne wiadomości, lecz

również poszukujemy pracy, wysyłamy CV, a kiedy upowszechni

się podpis elektroniczny, będziemy coraz częściej załatwiać sprawy

urzędowe. Jednak im większe możliwości poczty e-mail, tym częściej

pojawia się pytanie o bezpieczeństwo tego typu form komunikacji.

Postaramy się na nie odpowiedzieć.

Cały czas musimy jednak pamiętać, że o ile możliwe jest w miarę skuteczne zapewnienie

bezpieczeństwa systemowi, to dzieje się to najczęściej kosztem jego

użyteczności. Często by zapewnić sobie spokojny sen, musimy pozbawić

się niektórych cennych dla nas usług.

Zagrożenia poczty

Bezpośrednie zagrożenia (wirusy, trojany, robaki)

Najniebezpieczniejszym zagrożeniem jakie niesie ze

sobą list e-mail, są jego załączniki. Pomimo, że to one wzbogacają

funkcjonalność poczty, to mogą być też sposobem ataku na system.

Oprócz użytecznych wartości, załącznik może być wirusem,

robakiem internetowym bądź koniem trojańskim. Jeśli go odczytamy (a

czasem uruchomi się on samodzielnie, nawet bez naszej wiedzy), to

staniemy się ofiarami takiego ataku. Poza stratami jakie my

poniesiemy, możemy stać się źródłem rozsyłania dalej w sieć,

zainfekowanych przesyłek.

Treść odbieranych wiadomości, często

jest automatycznie interpretowana i wyświetlana przez program

pocztowy (np. Outlook). Istnieje wiele możliwości, jak wykorzystać

ten proces do zaatakowania systemu. Najczęściej jest to dołączanie

do wiadomości skryptów (np. z rozszerzeniami: .vb, .vbs, .cmd itp.),

programów wykonywalnych (*.exe), ale również plików

pakietu MS Office (zawierających niebezpieczne makra) oraz inne

elementy takie jak ActiveX. Każdy z tych załączników może

zostać samoczynnie uruchomiony i uczynić wiele szkód. O tym

czy tak się stanie i czy będziemy tego świadomi, zależy od ustawień

systemu i programu do obsługi poczty.

Odczytanie danych przez osoby nieuprawnione

Często przesyłamy dane, których nie chcielibyśmy ujawniać osobom nieupoważnionym. Niestety, poczta e-mail jest narażona na podglądanie. O ile na to co się dzieje na drodze między serwerem poczty, a komputerem z którego korzystamy, nie mamy większego wpływu, to dzięki odpowiednim technikom kryptograficznym, możemy sobie zapewnić bezpieczną transmisję danych.Spam

Jednym z aspektów bezpieczeństwa, związanym z pocztą elektroniczną jest tzw. spam, czyli otrzymywanie niechcianych wiadomości. Trudno skutecznie się przed nim bronić z poziomu użytkowanego systemu operacyjnego, czy programu pocztowego. Najczęściej problem ten rozwiązuje się, za pomocą opcji, jakie oferują dostawcy usługi e-mail na swoich serwerach.Sposoby zabezpieczeń

Skaner antywirusowy

Skutecznym sposobem zabezpieczenia poczty elektronicznej, jest stosowanie oprogramowania antywirusowego wyposażonego w skaner wiadomości e-mail. Istnieje wiele komercyjnych tego typu aplikacji, których funkcjonalność uzależniona jest od ceny. Są też ich wersje darmowe, do domowego użytku, których funkcjonalność jest ograniczona, lecz wystarczająca do skutecznego zabezpieczenia poczty. Przykładem takiego programu, jest AVG Anti-Virus Free Edition.

Rola zapory ogniowej

W kwestii bezpieczeństwa poczty elektronicznej, przydatna jest również skuteczna zapora ogniowa. Liczne pasożytnicze aplikacje, jakie mogą zainfekować system poprzez e-mail, są w stanie wykorzystać komputer ofiary do różnych nieuprawnionych operacji, związanych z transmisją danych. Zapora ogniowa może stanowić dodatkowy element ochrony, przed tego typu zagrożeniami.Kryptografia

Ważną rolę w zapewnieniu poufności przesyłanych danych pełni szyfrowanie. Może to dotyczyć zarówno transmisji pomiędzy klientem pocztowym a serwerem, jak i samej treści wiadomości. W tym celu stosuje się odpowiednie wersje aplikacji i protokołów, które wykorzystują skuteczne mechanizmy kryptograficzne. Najczęściej stosowane są szyfrowania metodami RSA i 3DES.Oprócz poufności danych, narzędzia kryptograficzne pozwalają wygenerować podpisy cyfrowe, służące m.in. do potwierdzenia tożsamości zarówno nadawcy jak i odbiorcy wiadomości.

Poczta z poziomu WWW

Bezpieczna poczta, to pewien kompromis między ochroną przed zagrożeniami, a funkcjonalnością usługi. Jeżeli nie jesteśmy w stanie zapewnić odpowiedniego poziomu zabezpieczeń systemu i programu klienta poczty, możemy z tej sytuacji wybrnąć korzystając z dostępu do wiadomości z poziomu przeglądarki WWW. Taką usługę udostępnia wielu dostawców kont e-mailowych. Oprócz tego wiele takich serwisów, dysponuje funkcjami skanera antywirusowego, oraz ochrony przed spamem.Bezpieczny dostęp do zasobów komputera

Jeżeli chcemy być pewni bezpieczeństwa naszej korespondencji, musimy też odpowiedzieć sobie na pytanie, czy używany komputer jest dostatecznie chroniony przed osobami, mającymi do niego fizyczny dostęp? Co nam po najsilniejszych technikach ochrony, jeśli ktoś ma możliwość i chęci, aby zmienić nasze ustawienia, wyłączyć szyfrowanie i programy antywirusowe? Ten aspekt bezpieczeństwa również należy rozpatrzeć.Zabezpieczanie poczty

Postarajmy się teraz w kilku krokach zabezpieczyć naszą korespondencję. Zacznijmy od odpowiedniej konfiguracji Outlook'a.

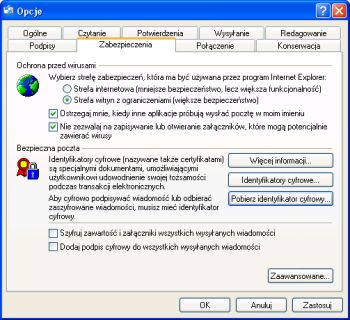

Ustawienia Outlook Express

Głównym polem działań, będzie dla nas konfiguracja opcji zabezpieczeń. Aby je zmienić musimy w menu Narzędzia wybrać Opcje..., w wyświetlonym oknie wybierać kartę Zabezpieczenia.Pokażą nam się aktualne ustawienia programu. Upewnijmy się, że korzystamy ze Strefy witryn z ograniczeniami, w części Ochrona przed wirusami. Poniżej znajdują się dwie ważne opcje: pierwsza dotycząca wysyłania poczty przez inne aplikacje, a druga dotycząca blokowania załączników. Zaznaczmy je obie, jednak należy pamiętać, że jeśli włączymy dostęp do załączników, możemy mieć problem z otwieraniem przesyłanych plików, które wcale nie będą zagrożeniem dla systemu. Jednym słowem program może być bardziej ostrożny niż byśmy tego chcieli. Jeśli chcemy ominąć tę blokadę, musimy uruchomić Eksploratora Windows, następnie wybieramy Opcje folderów z menu Narzędzia. W wyświetlonym oknie wybieramy kartę Typy plików, następnie zaznaczmy interesujący nas typ pliku. Klikamy przycisk Zaawansowane. Wyświetli się okno z ustawieniami, w którym należy odznaczyć opcję: Potwierdź po pobraniu akceptując zmiany przyciskiem OK.

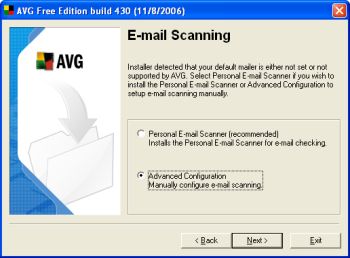

Instalacja programu antywirusowego ze skanerem poczty

Zainstalujmy program antywirusowy, wyposażony w skaner poczty. Przykładowo niech to będzie AVG Anti-Virus Free Edition, pobrany ze strony http://www.avg.pl/download/. Podczas instalacji, możemy zostać poproszeni o wybór skanera e-mail. Wybierzmy Advanced Configuration i przejdźmy dalej (Next).

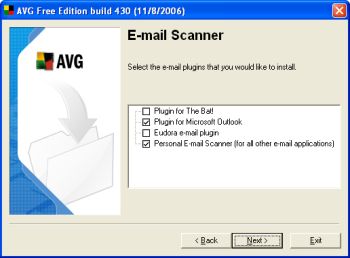

Pojawi się okno, w którym musimy zaznaczyć, z jakich elementów ochrony chcemy skorzystać. Zaznaczmy ten plug-in, który dotyczy używanego przez nas klienta poczty (np. Plugin for Microsoft Outlook). Jako dodatkowe zabezpieczenie, możemy zaznaczyć Personal E-mail Scanner.

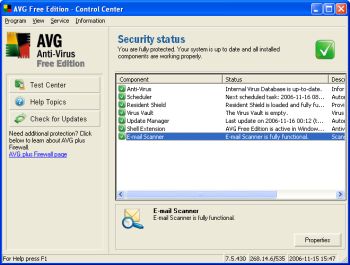

Ta ostatnia opcja, ustawi program antywirusowy jako pośredniczący proxy pomiędzy klientem poczty, a serwerem. To praktycznie wszystko na co musimy zwrócić uwagę podczas instalacji. Kiedy aplikacja będzie już działała w systemie, za pomocą modułu Control Center, możemy nadzorować jej pracę oraz aktualizację bazy wirusów. Kliknijmy zatem menu Start i z listy Programy, wybierzmy folder AVG Free Edition. Tutaj znajduje się skrót AVG Free Control Center. Kiedy go uruchomimy, pojawi się interesujące nas okno z ustawieniami programu antywirusowego.

Klikając pole dotyczące skanera poczty (E-mail Scanner), w dolnej części okna opisany jest status tego modułu (E-mail Scanner is fully functional), co oznacza, że program czuwa nad bezpieczeństwem poczty. Standardowe ustawienia na ogół są poprawne dla większości użytkowników. Możemy je jednak zmienić klikając Properites. W wyświetlonym oknie jeśli zajdzie taka konieczność, możemy wyłączyć dany element programu, wybierając go z listy i klikając Disable Plugin.

Szyfrowanie

Aby ukryć treść przesyłanej wiadomości, przed nie pożądanymi osobami możemy

zastosować szyfrowanie PGP. Od kilku lat, firma będąca właścicielem PGP zaprzestała

rozwijać ten mechanizm kryptograficzny. Z tego powodu takie szyfrowanie, stało

się mniej popularne, zwłaszcza na systemie Windows XP, dla którego

trudno znaleźć kompatybilne aplikacje stosujące PGP.

Posłużmy się programem PGP Freeware 8.1, który możemy zgrać stąd:

http://www.idg.pl/ftp/pc_4725/PGP.Freeware.8.1.html.

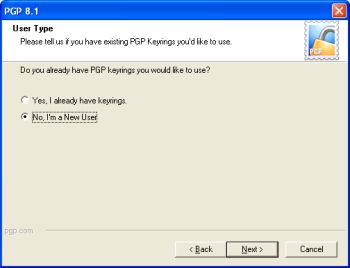

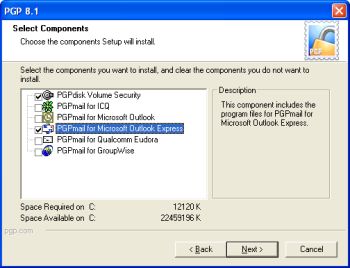

Podczas instalacji wybieramy No.I'm a New User. W następnym etapie instalacji, zaznaczamy komponenty, do posiadanych aplikacji (np. PGPmail for Microsoft Outlook Express).

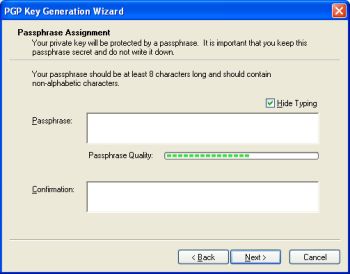

Ostatnia rzecz, jaką musimy zrobić podczas instalacji to wprowadzenie hasła używanego do szyfrowania (Passphrase), które powtarzamy drugi raz dla potwierdzenia poprawności wprowadzonego kodu (Confirmation). Klikając Next, przechodzimy do zakończenia instalacji i uruchamiamy ponownie komputer.

W prawym dolnym rogu ekranu pojawiła się kłódka, która

odpowiada za funkcje szyfrujące.

O PGP można by napisać osobny artykuł, skoncentrujemy się więc jedynie na pokazaniu,

jak działa kryptografia tego mechanizmu.

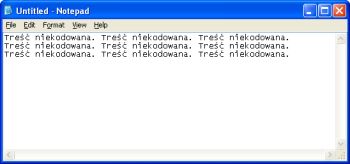

Działanie programu przetestujmy na programie Notatnik, chociaż

możemy go zastosować w ten sam sposób do każdej innej aplikacji.

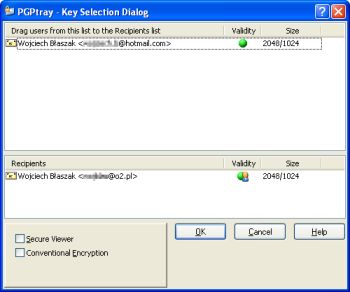

Po wprowadzeniu przykładowej treści ("Treść niekodowana"), kliknijmy prawym klawiszem na kłódkę w prawym dolnym rogu ekranu i z grupy Current Window wybierzmy opcję Encrypt & Sign. Pojawi się okno, w którym musimy dokonać wyboru klucza/podpisu, użytego do szyfrowania.

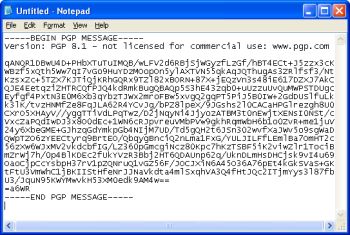

Robimy to, przeciągając interesujący nas klucz do części opisanej jako Recipients. Akceptujemy proces klikając OK, po czym otrzymujemy zaszyfrowana treść.

Aby proces odwrócić, czyli odkodować wiadomość, wystarczy zamiast Encrypt & Sign, wybrać opcję Decrypt & Verify.

Poczta z poziomu WWW

Aby zapewnić bezpieczeństwo elektronicznej korespondencji, możemy skorzystać z poczty dostępnej z poziomu przeglądarki WWW. Takie usługi często są darmowe, a mimo to dostarczają wystarczający poziom ochrony przed większością zagrożeń. Oczywiście nie każde konto, jest jednakowo bezpieczne. Aby zapewnić sobie odpowiedni poziom ochrony, powinniśmy łączyć się z serwerem używając szyfrowanego protokołu połączenia (SSL/TLS). Ponadto wiadomości powinny być skanowane, na wypadek wirusów i tym podobnych programów. Pamiętajmy także, że nie powinniśmy zapisywać używanych haseł w pamięci przeglądarki, a po zakończeniu korzystania z poczty, powinniśmy się wylogować.Taka forma dostępu do konta e-mail, nie zagraża bezpośrednio naszemu systemowi plików, ponieważ rolę kontroli zawartości pełni serwer dostawcy usługi. Ponadto możemy w ten sposób korzystać z opcji, których nie da się używać w programie klienta (np. Outlooku), ze względu na politykę bezpieczeństwa.

Podsumowanie

W kilku krokach, prostymi działaniami podnieśliśmy bezpieczeństwo naszej korespondencji. Czy można zrobić coś jeszcze? Można skorzystać z komercyjnych rozwiązań np. podpisu cyfrowego, czy wyspecjalizowanych serwisów pocztowych, których głównym celem jest zapewnienie bezpieczeństwa wymienianej poczcie. Są to jednak rozwiązania bardzo kosztowne, a i tak na niewiele się zdadzą, jeśli do używanego przez nas komputera, mają dostęp osoby nieupoważnione.