Microsoft wypuścił nową wersję Sysmon — narzędzia o pełnej nazwie System Monitor, wchodzącego w skład zestawu narzędzi Sysinternals i zaprojektowanego do monitorowania systemu pod kątem złośliwej aktywności, a także generowania logów zdarzeń. Sysmon 13 został wyposażony w nową funkcję bezpieczeństwa, która wykrywa, czy proces został zmanipulowany z użyciem technik znanych jako process hollowing lub process herpaderping.

Aby uniknąć wykrycia przez standardowe pakiety chroniące, atakujący wstrzykują złośliwy kod do prawowitych procesów Windows. Taktyka ta pozwala na wykonanie złośliwego kodu, przy czym w Menedżerze zadań nic na to nie wskazuje — pokazywany jest jedynie proces Windows działający w tle. Technika process hollowing polega na tym, że złośliwe oprogramowanie uruchamia prawowity proces w zawieszonym stanie i podmienia jego prawowity kod na złośliwy. Jest on następnie wykonywany przez proces z takimi uprawnieniami, jakie ten proces posiada.

Process herpaderping to z kolei bardziej zaawansowana technika, w której malware modyfikuje swój obraz na dysku, by wyglądać jak prawowite oprogramowanie po załadowaniu tego złośliwego. Kiedy pakiet chroniący skanuje plik na dysku, widzi jedynie nieszkodliwy plik, podczas gdy złośliwy kod jest już uruchomiony w pamięci. Z technik tych korzysta wiele odmian malware, takich jak Mailto/defray777 ransomware, TrickBot czy BazarBackdoor.

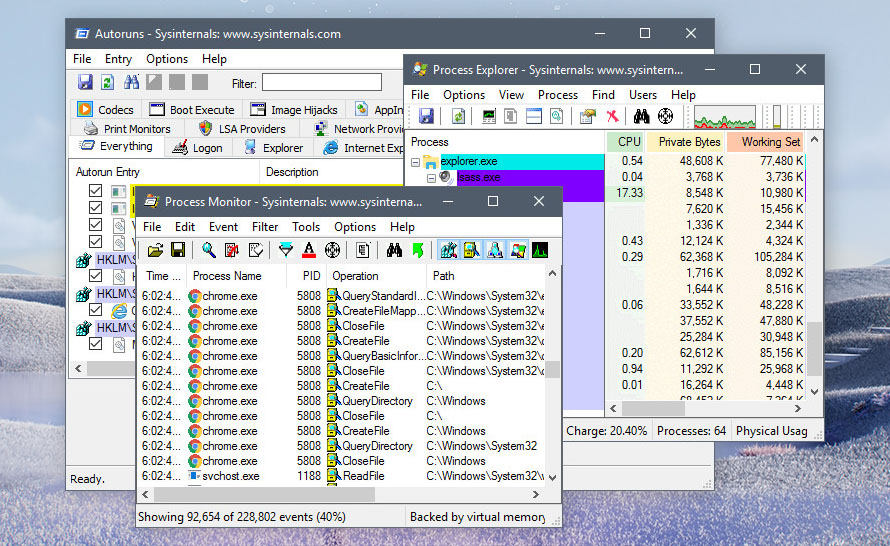

I tu zaczyna się rola Sysmon. Począwszy od nowej wersji 13, pozwala on administratorom dodać opcję "ProcessTampering" do pliku konfiguracji. Bez pliku konfiguracji Sysmon będzie monitorował podstawowe zdarzenia, takie jak tworzenie procesu i zmiany czasowe pliku. Po uruchomieniu narzędzia z odpowiednim parametrem zainstaluje ono swój sterownik i zacznie zbierać dane w tle. Wszystkie zdarzenia będą logowane i dostępne w aplikacji Podgląd zdarzeń.

Sysmon v13.00 można pobrać bezpłatnie ze strony z dokumentacją Sysinternals.