Jeśli ktoś zdobędzie nasze numery identyfikacyjne takie jak numer dowodu osobistego, PESEL czy PIN w systemie bankowym, może podawać się za nas i narazić nas na ogromne straty. Innymi przykrymi konsekwencjami braku ochrony prywatności mogą być przechwycenie haseł czy kontrola wszystkiego co robimy w wirtualnym świecie. Ochrony tych informacji nie gwarantuje żadne oprogramowanie, gdyż naiwne postępowanie człowieka może zdradzić wszystkie ważne informacje na jego temat, nawet, kiedy używa najskuteczniejszych zabezpieczeń. Dlatego zanim przejdę do opisu konfiguracji funkcji prywatności, przedstawię listę czynności, które nie pozwolą intruzom w banalny sposób przejrzeć prywatnych danych.

Podstawowe zabezpieczenie - zdrowy rozsądek użytkownika

Postępując nierozsądnie w pewnych sytuacjach, sami wystawiamy się internetowym przestępcom. Opisane poniżej czynności nie są zbytnio skomplikowane. Warto jednak przeczytać listę tych działań i skontrolować samego siebie.

Nie zostawiajmy swoich danych prywatnych tam, gdzie nie musimy. W formularzach internetowych najlepiej wypełniać jedynie te pola, które są obowiązkowe. Pilnujmy, aby każda witryna internetowa, która wymaga numerów identyfikacyjnych używała bezpiecznego protokołu (SSL - Secure Sockets Layer lub SET - Secure Electronic Transaction). Nie ufajmy ludziom, którzy proszą w e-mailu o nasze numery identyfikacyjne. Nie odpowiadajmy na obraźliwe wiadomości. Jeśli musimy przesłać swoje dane w wiadomości e-mail, używajmy szyfrowania PGP (Pretty Good Privacy) albo S/MIME (Secure/Multipurpose Internet Mail Extensions). Jeśli z komputera korzystają mniej doświadczeni użytkownicy (szczególnie dzieci), nauczmy ich, aby nie ujawniały swoich prywatnych danych ludziom poznanym w Internecie. We współdzielonych komputerach nie używajmy nigdy funkcji Autouzupełnianie w Internet Explorer lub podobnych w innych przeglądarkach do podawania hasła lub wypełniania formularza. Obowiązkowo stosować się do tej zasady musimy w takich miejscach jak kafejka internetowa czy pracownia komputerowa w szkole lub na uczelni. Usuńmy zaznaczenie pola wyboru Zezwalaj witrynom internetowym na identyfikowanie tego odtwarzacza w programie Windows Media Player. Zainstalujmy wykrywacz oprogramowania szpiegowskiego. Ustalmy mądrze reguły plików cookie (temat ten będzie rozwinięty w dalszej części artykułu).

Protokół SSL

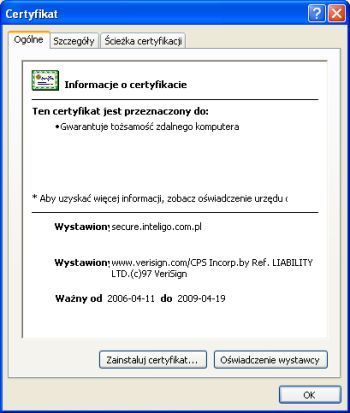

Powyżej napisałem, że należy pilnować, aby każda witryna wymagająca numerów identyfikacyjnych używała bezpiecznego protokołu. Większość zaufanych witryn internetowych używa szyfrowania przy użyciu protokołu SSL. Został on wymyślony przez firmę Netscape. Obsługiwany jest przez każdą ważną przeglądarkę. Możemy stwierdzić, że połączenie używa SSL, gdy adres URL witryny zaczyna się od https:// a nie http:// oraz gdy na pasku stanu widoczna jest ikona kłódki (widnieje ona przynajmniej w przeglądarkach Internet Explorer oraz Mozilla). Przeglądarka w początkowej fazie połączenia SSL sprawdza certyfikat serwera, aby potwierdzić jego tożsamość. Możemy sami skontrolować autentyczność serwera. W Internet Explorer, aby obejrzeć certyfikat, wykonujemy następujące czynności. Klikamy stronę prawym przyciskiem myszy i wybieramy z menu podręcznego Właściwości. W okienku, które pojawi się na ekranie, klikamy przycisk Certyfikaty.

Żeby sprawdzić certyfikat w Mozilla Firefox klikamy prawym przyciskiem w dowolny element strony, następnie wybieramy Pokaż informacje o stronie i otwieramy kartę Zabezpieczenia i klikamy przycisk Wyświetl.

Wyłączanie funkcji zapamiętującej hasła

Internet Explorer

Rozwijamy menu Narzędzia i klikamy Opcje internetowe. Następnie otwieramy kartę Zawartość i klikamy przycisk Autouzupełnianie. W ekranie pojawi się okno Ustawienia Autouzupełniania, usuwamy zaznaczenie z pól wyboru Formularze oraz Nazwy użytkowników i hasła w formularzach.

Mozilla Firefox

Rozwijamy menu Narzędzia i klikamy Opcje. W polu z lewej strony klikamy ikonę kłódki, aby wyświetlić w prawym polu opcje Prywatność. Rozwijamy gałąź Hasła i usuwamy zaznaczenie z pola Zapamiętywanie haseł. Żeby usunąć z pamięci zapamiętane uprzednio hasła, klikamy przycisk Wyczyść w wierszu Hasła. Jeśli chcemy, aby program nie zapamiętywał danych wpisywanych w formularzach, rozwijamy gałąź Formularze i odznaczamy pole Zapisz informacje wprowadzane do formularzy na stronach WWW oraz do paska narzędzi wyszukiwania. Dzięki opcji Prywatność możemy wygodnie i precyzyjnie określać ilość informacji o nas zapisywanych przez przeglądarkę. Jest to doskonałe narzędzie.

Zarządzanie plikami cookie

Pliki tekstowe cookie (z języka angielskiego ciasteczka) są zapisywane na naszym komputerze i wykorzystywane, gdy wracamy do witryny, która zapisała dany plik. Ułatwiają one znacząco komunikację z internetowymi witrynami. Dzięki nim witryny "zapamiętują" nas - nasze wszystkie dane, które są potrzebne witrynie i które jej udostępniliśmy przy poprzednich sesjach. Jak zwykle poziom bezpieczeństwa jest odwrotnie proporcjonalny do poziomu wygody i w tej części artykułu pomagam znaleźć tą optymalną granicę, gdzie pliki cookie ułatwiją pracę, ale też nie zdradzają zbyt dużo ważnych danych.

Garść informacji o ciasteczkach

Mechanizm przesyłania plików cookie między serwerem a przeglądarką jest zdefiniowany jako część specyfikacji HTTP. Internet Explorer zapisuje ciasteczka w pliku .txt w folderze Documents and Settings\nazwa_użytkownika\Cookies. Ciasteczka mogą być odczytane tylko przez witrynę, która je zapisała. Plik cookie klasyfikujemy według czasu życia i pochodzenia. Ciasteczka dostarczone przez witrynę, która odwiedzamy przez wpisanie adresu URL lub kliknięcie na odnośnik nazywamy plikami cookie firmy podstawowej. Ciasteczka dostarczone do nas z innego serwera niż ten na którym znajduje się odwiedzana witryna (przede wszystkim chodzi o reklamy znajdujące się na odwiedzanej witrynie) nazywamy plikami cookie firmy innej, plikami cookie firm trzecich lub plikami cookie obcymi. Pliki cookie, których termin ważności gaśnie w momencie zakończenia połączenia internetowego nazywane są plikami cookie sesji. Są one zapisywane tylko w pamięci operacyjnej. Pliki zapisywane na twardym dysku, które są ważne dłużej nazywamy stałymi plikami cookie. Pliki cookie sesji służą do takich celów, jak rejestrowanie zwartości koszyka w witrynach sklepowych czy bibliotekach i nie stanowią zagrożenia dla prywatności.

Ustawianie uprawnień plików cookie w Internet Explorer 6Internet Explorer 6 obsługuje inicjatywę P3P - standard opracowywany przez World Wide Web Consortium - W3C. Nie wszystkie witryny są zgodne z P3P, nie mniej jednak jest ich coraz więcej, a jeden standard ustalania reguł prywatności jest bardzo pomocny w korzystaniu z zasobów Internetu. P3P ustala składnię XML, przy użyciu której witryny mogą podawać swoje reguły prywatności i mechanizm przekazywania tych danych. Witryny tworzą dwa rodzaje oświadczeń na temat reguł - pełny opis, który jest wyświetlany na stronie lub do którego jest wyświetlany link oraz opis uproszczony, który może być umieszczony w nagłówku HTTP w odpowiedzi do naszej przeglądarki. To uproszczone oświadczenie w sprawie reguł prywatności zawiera: nazwę organizacji, która chce otrzymać o nas informacje; rodzaj informacji, które mają być pobrane; cel pobierania informacji; czy informacja będzie udostępniona innym osobom i czy będą mogli je zmieniać; miejsce przechowywania tych informacji. Przeglądarka szybko czyta te reguły i porównuje je z regułami, które sami ustaliliśmy i na tej podstawie akceptuje lub blokuje przesyłanie przez witrynę pliki cookie.

Najłatwiej jest zarządzać plikami cookie przy użyciu suwaka w karcie Prywatność. Suwak jest prostym interfejsem, który pomaga nam zmieniać standardowe, zdefiniowane uprzednio przez programistów reguły. Żeby je zmieniać klikamy w Internet Explorer Narzędzia, następnie Opcje internetowe i tam otwieramy kartę Prywatność.

Do wyboru mamy poziomy: Blokowanie wszystkich plików, Wysoki, Średnio-wysoki, Średni, Niski i Akceptowanie wszystkich plików. Standardowy poziom to Średni. Jeśli zmieniamy ustawienia to pliki cookie, które zostały pobrane przed zmianą zasad dalej są używane przez witryny (poza zmianą na Blokowanie wszystkich plików). Dlatego najlepiej jeśli przed zmianą usuniemy stare pliki cookie. W objaśnieniach z prawej strony suwaka występują terminy: domniemana i wyraźna zgoda. Domniemana zgoda oznacza, że dane ustawienie pozwala witrynom używać informacji osobistych, o ile nie zaznaczyliśmy wyraźnie, że dana witryna nie ma do tego prawa. Wyraźna zgoda oznacza, że dana witryna nie będzie miała dostępu do osobistych informacji, chyba że damy jej do tego prawo.

- Akceptowanie wszystkich plików

Akceptowane są pliki cookie wszystkich witryn. - Niski

Akceptowane są pliki cookie firm podstawowych i innych przy naszej wyraźnej zgodzie.

Akceptowane, ale sprowadzane do poziomu plików cookie sesyjnych są pliki firm innych bez skróconych reguł prywatności.

Akceptowane, ale niedostępne w kontekście witryn innych są pliki cookie firm podstawowych bez skróconych reguł prywatności oraz pliki cookie frim innych i podstawowych przy braku naszej wyraźnej odmowy. - Średni

Akceptowane są pliki cookie frim podstawowych i innych przy naszej wyraźnej zgodzie oraz przy braku naszej wyraźnej odmowy (czyli jeśli nie zabronimy dostępu do plików cookie to standardowo wszystkie witryny ze skróconymi regułami prywatności mają do nich dostęp).

Akceptowane, ale sprowadzone do poziomu plików cookie sesyjnych są pliki cookie innych firm bez skróconych reguł prywatności.

Akceptowane, ale niedostępne w kontekście firm innych są pliki cookie witryn podstawowych bez skróconych reguł prywatności, pliki cookie firm podstawowych i innych przy braku naszej wyraźnej odmowy - Średnio-wysoki

Akceptowane są pliki cookie firm podstawowych i innych przy naszej wyraźnej zgodzie oraz pliki cookie firm podstawowych przy braku wyraźnej odmowy.

Blokowane są wszystkie pliki cookie bez skróconych reguł prywatności oraz wszystkie pliki firm bez wyraźnej odmowy. - Wysoki

Poza plikami witryn, która mają indywidualną akceptację, wszystkie są blokowane. - Blokowanie wszystkich plików

Wszystkie pliki są oczywiście blokowane.

W karcie Prywatność klikamy przycisk Witryny, aby otworzyć Akcje prywatności dla witryny. Możemy tam dodawać do listy witryny, którym zawsze pozwalamy na zapisywanie i odczyt plików cookie albo blokujemy.

Zastępowanie obsługi plików cookie zasadami opartymi na P3P własnymi zasadami

W karcie Prywatność klikamy Zaawansowane ustawienia prywatności. Zaznaczamy w niej Zastąp automatyczną obsługę plików cookie i możemy skonfigurować sposób postępowanie przeglądarki z ciasteczkami witryn podstawowych i innych.

Ustawianie uprawnień plików cookie w Mozilla Firefox

W tej przeglądarce klikamy Narzędzia, następnie Opcje, Prywatność i przechodzimy do karty Ciasteczka.

Klikając na przycisk Wyjątki przejdziemy do listy witryn o indywidualnych uprawnieniach plików cookie. Zaznaczając pole wyboru wyłącznie z pierwotnego serwera, ustawimy zakres zdefiniowanych uprzednio uprawnień dla firm podstawowych. Możemy też określić termin ważności ciasteczek w polu Przechowuj ciasteczka:, klikając przycisk Ustawienia możemy określić, które prywatne dane (w tym ciasteczka) mają być czyszczone. Możemy obejrzeć ciasteczka klikając przycisk Pokaż ciasteczka lub je usunąć klikając Wyczyść ciasteczka teraz.

Oprogramowanie szpiegowskie - spyware

Oprogramowaniem szpiegowskim nazywamy programy, które znajdują się na naszym dysku twardym i zbierają informacje o nas, następnie przesyłają do swoich organizacji raporty o nas. Głównie są to informacje o odwiedzanych przez nas stronach (zainteresowania) na podstawie których kierują do nas różne reklamy. Często są dołączane do bezpłatnego oprogramowanie ściganego z Internetu. Programy antywirusowe traktują je jak konie trojańskie. Pozbywanie się oprogramowania szpiegowskiego jest więc kolejnym argumentem za częstym skanowaniem systemu oraz równie częstym aktualizowaniem bazy złośliwego oprogramowania.