Parę dni temu pisaliśmy o krytycznej podatności w Windows 10, którą wyjawił Google jeszcze przed ukazaniem się łatki. Specjaliści bezpieczeństwa już wtedy sugerowali, że podatność jest aktywnie wykorzystywana przez hakerów. Teraz mamy na to kolejny dówód, a potwierdzenie wyszło od samego Terry'ego Myersona z Microsoft. Jak uchronić się przed atakiem?

Microsoft wykrył, że wiedzę o niezałatanej podatności w Windows wykorzystała w niewielkiej liczbie ataków rosyjska grupa STRONTIUM. Jak donosi Reuters, grupa ta miała być wcześniej związana z rosyjskim rządem, a ostatnio działać na niekorzyść kandydatów na prezydenta USA poprzez ataki na ich strony. Microsoft potwierdził, że STRONTIUM jest odpowiedzialny za "niewielkiego kalibru kampanię phishingu profilowanego". Terry Myerson jednocześnie zaznacza, że klienci korzystający z Microsoft Edge w Windows 10 Anniversary Update są chronieni przed tym rodzajem ataku. Okazuje się, że Microsoft podjął już działania, by namierzyć źródło i przeciwdziałać atakom: "Ta kampania ataków, zidentyfikowana pierwotnie przez Google Threat Analysis Group, używa podatności zero-day w Adobe Flash i niskopoziomowego jądra Windows, by dotrzeć do specyficznej grupy klientów. Uzgodniliśmy z Google i Adobe, by zbadać tę złośliwą kampanię i stworzyć łatkę dla niskopoziomowych wersji Windows".

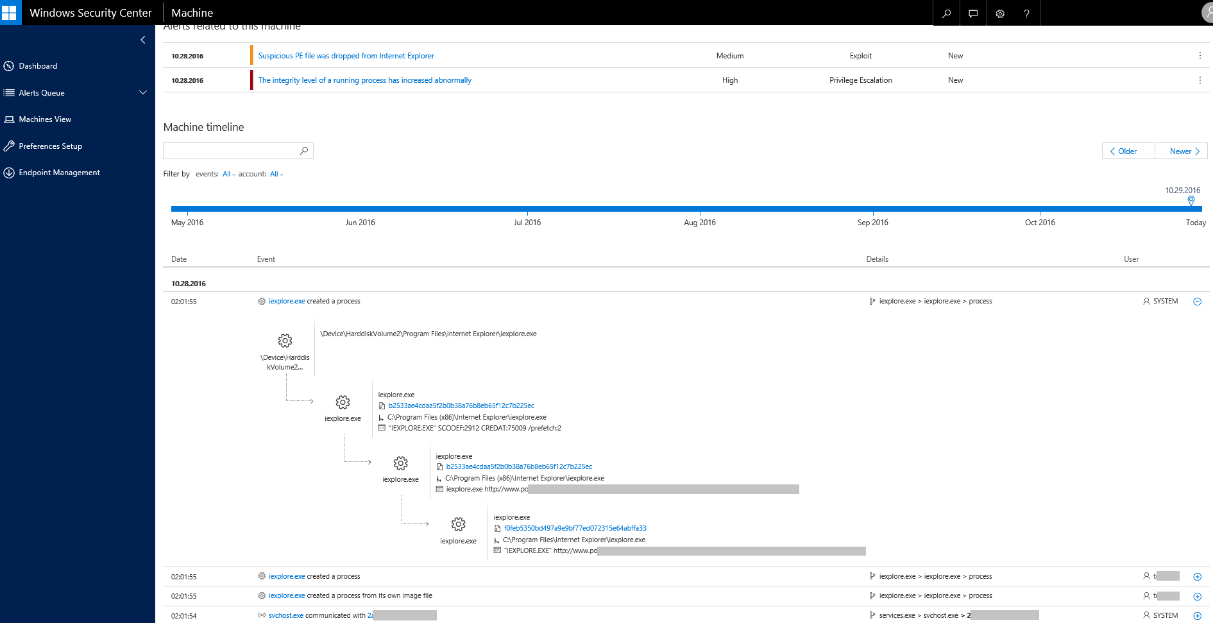

Windows Defender ATP rozpoznaje EOP jądra, którego dokonuje STRONTIUM

Zgodnie z naszymi prognozami Microsoft opublikuje odpowiednie łatki w ramach listopadowego Patch Tuesday, który przypada na najbliższy wtorek: "Patche dla wszystkich wersji Windows są obecnie testowane przez wielu zainteresowanych w branży. Planujemy je wydać publicznie w następny Update Tuesday, 8 listopada". Wiemy też teraz dużo więcej na temat samego ataku. Prócz szczegółów, które wyjawił Google, Myerson opisał metodę ataku w trzech krokach:

- Exploit Flasha, by zyskać kontrolę nad procesem przeglądarki.

- Eskalacja uprawnień, by wyjść poza sandbox przeglądarki.

- Instalacja backdoora, by zapewnić dostęp do komputera ofiary.

Zagrożone atakiem są wszystkie wydania Windows, począwszy od Windows Vista i kończąc na Windows 10 Anniversary Update. W tej ostatniej wersji po rozpoznaniu podatności Microsoft zaimplementował już w komponencie kernel win32k pewien ogranicznik dla exploita. Do czasu pobrania wtorkowej aktualizacji bezpieczeństwa przed atakiem można się ustrzec, stosując restrykcyjne zasady integralności kodu (Code Integrity) w Edge lub - w Internet Explorer - przy pomocy funkcji Device Guard. Poszczególne etapy ataku można też wykryć za pomocą Windows Defender Advanced Threat Protection. Warto też zachować czujność przy uruchamianiu obiektów Flash w przeglądarkach i w najbliższy wtorek, 8 listopada, bezzwłocznie pobrać aktualizacje bezpieczeństwa.