W dzisiejszych czasach coraz częściej słyszy się o atakach hakerów i crackerów. Mimo ogromnych środków wydawanych na bezpieczeństwo ich ofiarami bywają wielkie korporacje a nawet instytucje rządowe. Problem ten w coraz większym stopniu dotyczy również małych firm oraz prywatnych użytkowników. Nie jesteśmy jednak bezbronni wobec tego typu przejawu agresji.

Windows XP zawiera Zaporę systemu Windows (ang. Internet Connection Firewall, ICF), która pomaga chronić komputer. Firewall (czyli ściana ognia) to urządzenie lub oprogramowanie, zabezpieczające jedną sieć przed drugą. W najprostszym przypadku broni pojedynczy komputer przed atakami z Internetu. Oznacza to, że system posiada dostęp do zasobów światowej pajęczyny, jednak wszystkie próby przejęcia kontroli nad jednostką są blokowane. Dokonując odpowiedniej konfiguracji można także uniemożliwić użytkownikom lokalnym dostęp do Internetu lub ograniczyć korzystanie z wirtualnych usług do wybranych przez nas procesów. Zapora systemu Windows w systemie Windows XP została zaprojektowana głównie z myślą o małych, lokalnych sieciach oraz prywatnych użytkownikach i nie należy jej stosować na użytek stacji roboczych w zinformatyzowanych firmach.

Przyjrzyjmy się sposobowi w jaki działa zapora. Posługuje się ona tak zwaną metodą tablicową, prowadzi spis źródłowych oraz docelowych adresów IP. Oznacza to, że do sieci czy też pojedynczego komputera mogą dotrzeć tylko te dane, o które system pytał, pozostałe są ignorowane. Jeśli w przeglądarce wpiszemy adres strony internetowej, zapora odnotuje to w tablicy połączeń wychodzących. Gdy do komputera docierają z powrotem informacje ze światowej sieci, firewall sprawdza IP nadawcy, który jest umieszczony w nagłówkach przychodzących pakietów a następnie porównuje go w spisie połączeń wychodzących, jeśli taki adres znajduje się w tablicy, czyli jeśli prosiliśmy o te dane program pozwala na ruch. Jednak gdy IP się nie zgadza, informacje zostają odrzucone. Zasada taka obowiązuje zarówno gdy korzystamy ze światowej pajęczyny na komputerze bezpośrednio podłączonym do Internetu, jak i w sieci, gdy mamy uruchomione udostępnienie połączenia internetowego (ICS). W tym drugim przypadku zapora musi być włączona na stanowisku, przez które pozostałe systemy korzystają z wirtualnych zasobów. Wtedy w tablicy zapory, rejestrowane są zarówno żądania hosta ICS, jak i pozostałych komputerów łączących się z globalną wioską poprzez serwer.

Aby sieć była dobrze zabezpieczona, przy korzystaniu z Zapory systemu Windows musimy pamiętać o kilku zasadach. Należy włączyć ochronę dla każdego połączenia z Internetem i na każdym stanowisku, niezależnie od tego w jaki sposób komunikuje się ze światową pajęczyną. Oprócz tego zapora powinna być wyłączona na wewnętrznych połączeniach sieciowych. Zabezpieczenie lokalnej komunikacji powoduje problemy z udostępnianiem plików i drukarek wewnątrz własnej pajęczyny. Nie powinniśmy również korzystać z Zapory systemu Windows jeśli używamy innego firewalla gdyż różne „ognio-murki” nie potrafią komunikować się ze sobą i działając równocześnie mogą spowodować zablokowanie ruchu.

Powinniśmy również pamiętać, że Zapora systemu Windows nie ochroni nas przed wirusami ani robakami. Aby się przed nimi obronić musimy oprócz omawianego tutaj modułu, używać aplikacji antywirusowej. Firewall nie zabezpiecza nas również przed końmi trojańskimi. Do ich neutralizacji będziemy potrzebować innego programu. Przykładem tego typu narzędzia może być ZoneAlarm. Jest to zaawansowany firewall, który został wyposażony w opcję ochrony przed tego typu zagrożeniami. Należy pamiętać, aby stosować zaporę w połączeniu z programem antywirusowym, zapewni to systemowi większe bezpieczeństwo. Oprócz tego firewall zastosowany jedynie na hoscie ICS (w LAN'ie) broni tylko przed atakami z zewnątrz (z Internetu) i nie ma żadnego wpływu na agresję pochodzącą z wnętrza sieci.

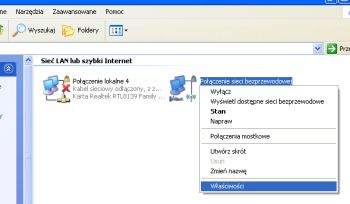

Najwyższy czas zabrać się za konfigurację zapory. Najpierw należy ją uruchomić. Aby to zrobić otwieramy okno Połączenia sieciowe znajdujące się w Panelu sterowania. W tej lokalizacji klikamy prawym przyciskiem myszy na połączeniu, na którym chcemy uruchomić zaporę i wybieramy pozycję Właściwości.

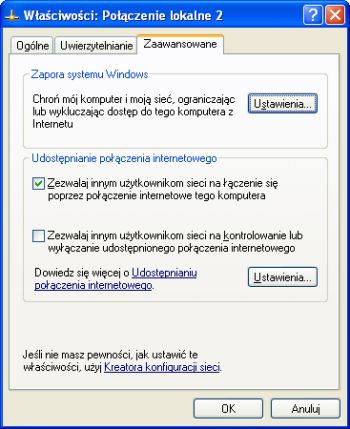

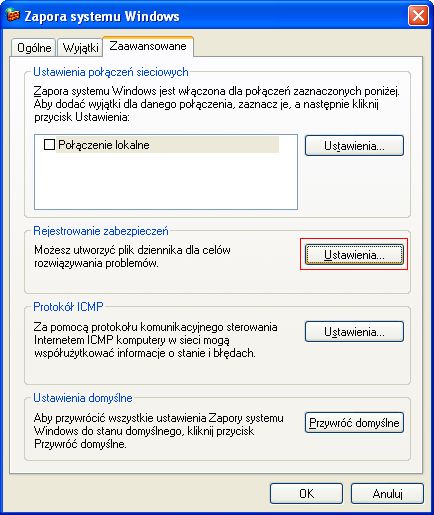

Następnie w nowym oknie przechodzimy na zakładkę Zaawansowane i w sekcji Zapora systemu Windows klikamy przycisk Ustawienia.

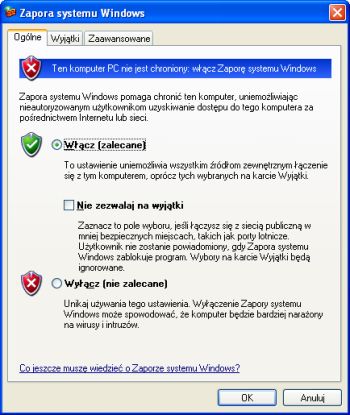

Otworzy się okno w którym zaznaczamy opcję Włącz (zalecane) a następnie naciskamy przycisk OK. W ten prosty sposób uruchomiliśmy Zaporę systemu Windows.

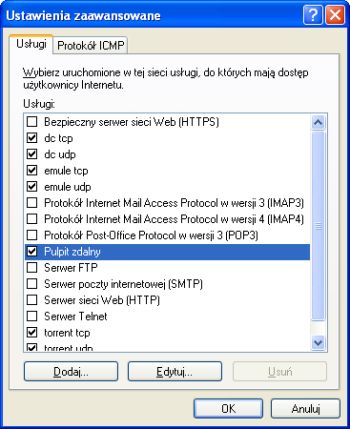

Ze względu na blokowanie przez firewall nie zażądanego jawnie ruchu, niektóre z usług bez poprawnej konfiguracji mogą nie działać. Przykładem może tu być prowadzenie witryny internetowej na komputerze. Gdy użytkownik ze światowej sieci zechce się z nią połączyć, jego żądania które nie posiadają prawidłowego nagłówka będą odrzucane. Innym przykładem jest możliwość korzystania z usługi Pulpit zdalny. Przy próbie komunikacji również jego prośby będą ignorowane. Jednakże po zmianie odpowiednich ustawień możemy szybko pozbyć się tych niedogodności. Aby to zrobić w oknie Zapora systemu Windows przechodzimy na zakładkę Zaawansowane, w sekcji Ustawienia połączeń sieciowych podświetlamy interesujące nas połączenie i klikamy w kontrolkę Ustawienia. Na zakładce Usługi zaznaczamy wszystkie procesy, które mają mieć dostęp do systemu ze światowej sieci.

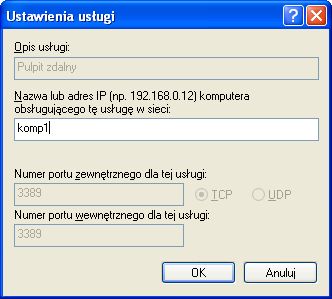

Gdy klikniemy opcję po raz pierwszy pojawi się okno, w którym poprzez podanie nazwy komputera lub jego adresu IP możemy określić kto będzie korzystał z wybranej usługi. Ustawienia te można zmienić w dowolnym momencie poprzez kliknięcie w przycisk Edytuj po uprzednim zaznaczeniu uprzywilejowanego procesu.

Można również dodać własne pozycje takie jak np. popularne programy typu P2P poprzez kliknięcie w przycisk Dodaj i wpisaniu adresu (nazwy) oraz numerów portów używanych przez ww. aplikacje. Zapora systemu Windows pozwala również na zmianę ustawień usługi ICMP (ang. Internet Control Message Protocol). Jest to protokół, za pomocą którego możemy diagnozować sieć, używany jest najczęściej przez narzędzia takie jak np. ping. Domyślnie systemowy firewall blokuje cały ruch przychodzący ICMP, gdyż bardzo często jest on wykorzystywany podczas ataków hakerów, w związku z czym raczej nie powinno się zmieniać tych ustawień. Jeżeli znamy niebezpieczeństwo i decydujemy się podjąć ryzyko można oczywiście włączyć opcje protokołu, które uznamy za potrzebne. W tym celu w oknie Ustawienia zaawansowane należy przejść na zakładkę Protokół ICMP. Pozycje, które się tam znajdują to:

- Zezwalaj na przychodzące żądanie echa - pozwala na realizację testów ping, które pozwalają na sprawdzanie łączności w sieci

- Zezwalaj na przychodzące żądanie sygnatury czasowej - pozwala na potwierdzenie danych przychodzących do komputera za pomocą sygnatury czasowej

- Zezwalaj na przychodzące żądanie maski - pozwala na przesyłanie dodatkowych danych dotyczących publicznych sieci, do których podłączony jest komputer

- Zezwalaj na przychodzące żądanie routera - pozwala na wysyłanie informacji dotyczących routera

- Zezwalaj na nieosiągalność miejsca przeznaczenia danych - pozwala na wysyłanie przez komputer komunikatu nieosiągalne miejsce przeznaczenia, kiedy dane nie dotrą do komputera z powodu błędów lub problemów z transmisją

- Zezwalaj na wygaszanie źródła wychodzącego - pozwala na wysłanie komunikatu zwolnij w przypadku, gdy pakiety docierają do komputera zbyt szybko

- Zezwalaj na problem z parametrem wychodzącym - pozwala na wysłanie komunikatu zły nagłówek w przypadku, gdy odbierane pakiety opatrzone są błędnym nagłówkiem (są one odrzucane)

- Zezwalaj na przekroczenie limitu czasu danych wyjściowych - pozwala na wysłanie komunikatu zły nagłówek w przypadku gdy odebrane dane są niekompletne z powodu zbyt długiego czasu ich przesyłania

- Zezwalaj na przekierowywanie - pozwala na przekierowanie danych wysyłanych, gdy zmieni się domyślna ścieżka

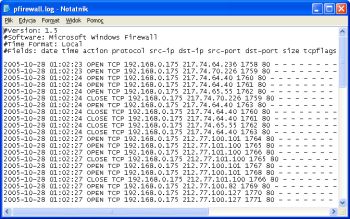

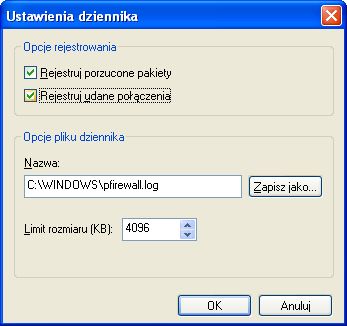

Możemy tu skonfigurować rejestrację pakietów porzuconych oraz zapisywanie udanych połączeń. Inne opcje dotyczą maksymalnego rozmiaru pliku dziennika (domyślnie 4096 KB, maksymalnie 32767 KB) oraz lokalizację i nazwę pliku, w którym będą zapisywane zdarzenia.

Po włączeniu i konfiguracji dziennika możemy w dowolnym momencie przeglądnąć zawartość pliku dziennika (np. za pomocą Notatnika). Dziennik jest w formacie W3C Extended File co pozwala analizować go za pomocą innych aplikacji.

Kolejne pola pliku dziennika to:

- date - rok, miesiąc oraz dzień zdarzenia

- time - godzina, minuta oraz sekunda zdarzenia

- action - tutaj może być: open (otwarcie), close (zamknięcie), drop (odrzucenie) lub info-events-lost (zdarzenia, które nie zostały zarejestrowane). Pole to określa typ zdarzenia.

- protocol - określa używany protokół

- src-ip - adres komputera, który rozpoczął komunikacje

- dst-ip - adres komputera, do którego wysyłane są dane

- src-port - numer portu używanego przez komputer źródłowy (tylko TCP i UDP)

- dst-port - numer portu używanego przez komputer docelowy (tylko TCP i UDP)

- size - rozmiar pakietu w bajtach

- tcpflags - znaczniki kontrolne zawarte w nagłówku pakietu

- tcpsyn - numer sekwencyjny pakietu TCP

- tcpack - numer potwierdzenia pakietu TCP

- tcpwin - rozmiar okna TCP w bajtach (podany w pakiecie)

- icmptype - pole o typie komunikatu ICMP

- icmpcode - pole kodu komunikatu ICMP

- info - informacje o typie zdarzenia (nie zawsze występuje)

Jeśli brakuje jakiś danych w pliku dziennika w odpowiednim polu zamiast informacji występuje znak - (myślnik).

Zapora systemu Windows jest narzędziem prostym w obsłudze i nieskomplikowanym działaniu. Nie posiada zaawansowanych opcji, które oferują komercyjne aplikacje jednak stosowanie jej w wypadku nie posiadania tych ostatnich znacząco wpływa na bezpieczeństwo systemu i danych przechowywanych na dysku twardym.