Bądźcie ostrożni przy otwieraniu kolejnego dokumentu Worda, który pobierzecie z sieci. Może się okazać, że jest on dla kogoś tylnym wejściem do komputera. Wszystko za sprawą nowo odkrytej podatności, obejmującej podobno wszystkie istniejące wersje Office.

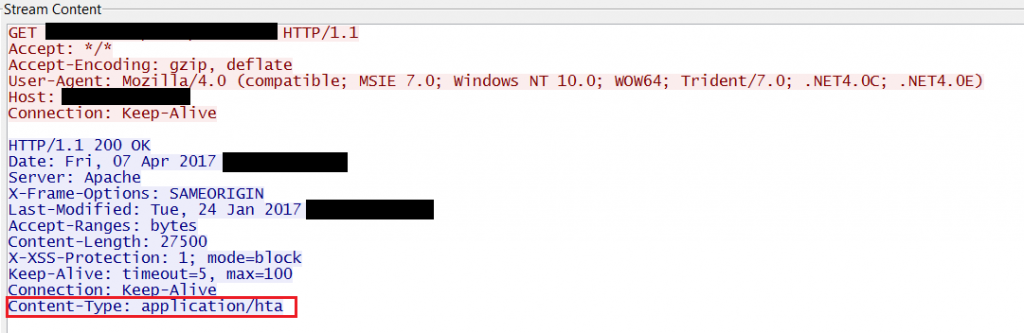

Specjaliści bezpieczeństwa z McAfee ostrzegają użytkowników Office przez podatnością zero-day, która "w dziczy" funkcjonować ma od stycznia. Oznacza to, że już od co najmniej kilku miesięcy atakujący może wykorzystać specyficzną podatność, by za pomocą spreparowanego pliku przejąć kontrolę nad samym Wordem, a następnie dokonywać zmian na komputerze ofiary. McAfee wykrył podejrzane dokumenty spakowane jako pliki .rtf, które po uruchomieniu wprowadzają złośliwy payload. Exploit działa, łącząc się ze zdalnym serwerem, kontrolowanym przez hakerów. Pobiera on plik z zawartością HTML Application, uruchamiany następnie pod rozszerzeniem .hta. To właśnie on ma być odpowiedzialny za zapewnienie hakerowi pełnego dostępu do maszyny. "Jest to błąd logiczny, który daje atakującemu możliwość obejścia dowolnych ograniczeń pamięciowych, rozwijanych przez Microsoft. Exploit zamyka właściwy dokument Worda i wyświetla podłożony. W tle, po cichu na komputerze ofiary instaluje się już malware" - pisze Haifei Li z McAfee.

W międzyczasie na podobny trop wpadli badacze z FireEye. Znów chodzi o dokumenty .rtf, atakujące tę samą podatność. FireEye dodaje, że exploit pozwala przestępcom pobierać i wykonywać na komputerze ofiary także inne złośliwe payloady. Obie firmy poinformowały, że podatność dotyczy technologii Object, Linking and Embedding (OLE) i występuje we wszystkich wersjach Office, wliczając w to Office 2016 dla Windows 10. Rzecznik Microsoft potwierdził, że firma udostępni łatkę adresowaną do podatności, która pojawi się w Patch Tuesday, czyli tradycyjnie drugi wtorek miesiąca, w którym Microsoft wypuszcza aktualizacje zbiorcze i łatki bezpieczeństwa. W kwietniu dzień ten przypada na dzisiaj - spodziewajmy się więc, że podatność zostanie załatana.

Dopóki nie pobierzemy odpowiedniej łatki z Windows Update, zaleca się nie otwierać dokumentów .rtf z niezaufanych źródeł. Warto też korzystać z trybu chronionego, którego ta konkretna podatność nie jest w stanie obejść.