Po krótkiej demonstracji współpracy nad dokumentami w konferencji na wielkim ekranie Surface Hub przyszedł czas na kolejne kwestie związane z bezpieczeństwem. Swoją oficjalną zapowiedź otrzymał dziś Windows Defender Application Guard. Yusuf Mehdi zapewnia, że Microsoft Edge jest najlepiej zabezpieczoną przeglądarką dla firm. Dziś po raz pierwszy w historii cała przeglądarka Edge zostaje odizolowana od reszty systemu, a jej aktywność odbywa się w opartym na sprzęcie kontenerze, co w razie aktywności złośliwego kodu nie pozwoli mu na przedostanie się do dalszych zasobów systemu.

Wirtualizacja całej przeglądarki chroni urządzenie przed wieloma rodzajami ataków, wliczając w to nawet exploity 0-day. Administratorzy otrzymują możliwość konfiguracji zasad grup, wliczając w to tworzenie list zaufanych stron, oraz wprowadzania tych zasad wewnątrz organizacji przy użyciu Windows Defender Application Guard. W takiej sytuacji, gdy złośliwy kod zostanie uruchomiony w przeglądarce, nie przedostanie się dalej i nie dosięgnie komputera użytkownika ani też sieci, w której się znajduje. Funkcja ta stanie się dostępna w kompilacjach Windows Insider w ciągu kilku następnych miesięcy, a ogólnodostępna będzie w przyszłym roku, prawdopodobnie w ramach aktualizacji Windows 10 Redstone 2. Więcej na ten temat opowie Ann Johnson, VP grupy CyberSecurity z Microsoft.

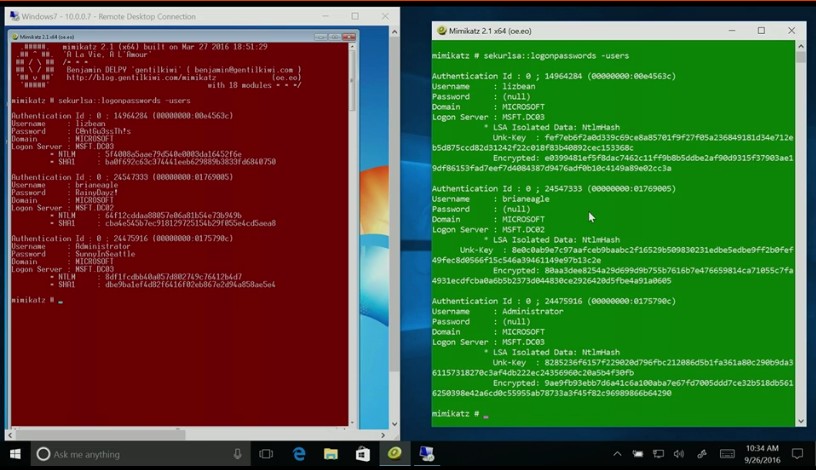

Ann podkreśla, że Windows 10 jest najbezpieczniejszym systemem w historii Windows, a niemały wpływ na to mają oparte na sprzęcie technologie izolacyjne, takie jak Credential Guard. W swojej demonstracji Ann uruchomiła dwie instancje Windows - Windows 7 pozbawiony Credential Guard oraz Windows 10. Jak twierdzi prelegentka, dla hakera wystarczające jest pozyskanie jednych danych uwierzytelniających. W niezabezpieczonym Windows 7 pozyskanie tych danych przy odpowiednim ataku jest możliwe.

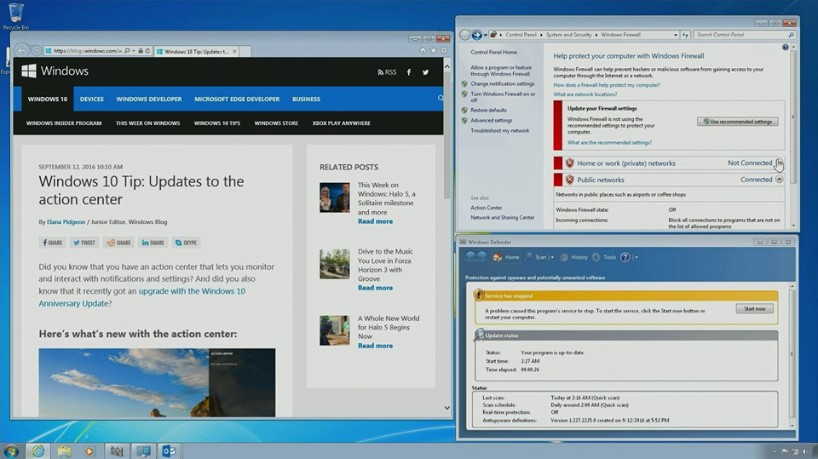

Przy próbie takiego samego ataku w Windows 10 zobaczymy, że dane uwierzytelniania są przechowywane wewnątrz kontenera sprzętowego, co uniemożliwia ich pozyskanie przez hakera. Na tym przykładzie widzimy, jak działa Credential Guard. Ta sama technologia została teraz wykorzystana przez Windows Defender Application Guard do izolacji przeglądarki Microsoft Edge. Ann Johnson dokonuje więc analogicznego ataku na sesje przeglądarek w dwu systemach. Warto dodać, że ataki tego typu są "ciche" i niezauważalne dla ofiary. Nawet jeśli oprogramowanie chroniące wyświetli alarm, może on wydawać się niezrozumiały, a użytkownik końcowy powróci do przeglądania spreparowanej witryny.

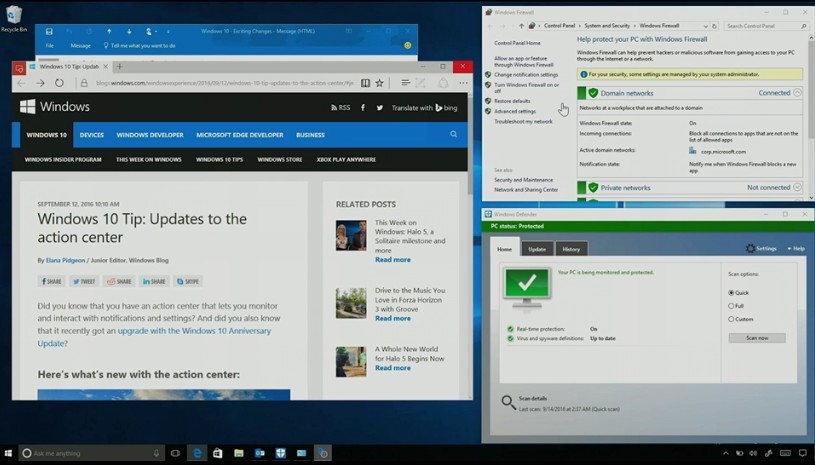

Co się stanie, gdy identycznego ataku dokona się w Windows 10 (użytkownik otworzy link do spreparowanej strony)? Nic! Oprogramowanie chroniące nie rejestruje żadnego zagrożenia, ponieważ sesja przeglądarki jest całkowicie wyodrębniona od reszty systemu za pomocą Windows Defender Application Guard.

Nawet jeśli przeglądarka jest całkowicie chroniona i pracuje w odizolowanym środowisku, nasz komputer może zostać zaatakowany w inny sposób. Ann opowiada o zintegrowanym zestawie narzędzi, które pozwalają zidentyfikować i odpowiedzieć na atak bardzo szybko. Mowa oczywiście o Windows Defender Advanced Threat Protection, o którym pisaliśmy już na łamach CentrumXP. Narzędzie jest powiązane m.in. z Office 365, co po wykryciu zainfekowanego załącznika pozwala dotrzeć do jego źródła i sprawdzić, czy plik został umyślnie wysłany przez członka zespołu, czy może jego maszyna została przejęta, a logujący się pochodzi z innej części świata.

Tym samym kończymy relację z keynote'u rozpoczynającego Microsoft Ignite 2016. Wracamy za godzinę, bowiem już o 22:00 (czasu polskiego) rozpocznie się Innovation Keynote, który poprowadzi CEO Microsoft, Satya Nadella!