Wraz z ewolucją technologii rozwijają się również egzystujące wokół niej zagrożenia. Na fali stale rosnącej popularności kryptowalut zmieniły się także cele cyberprzestępców – teraz zamiast dokonywać wymuszeń i kradzieży danych osobowych sięgają oni po zysk w inny sposób, tworząc z komputerów swoich ofiar zdalne koparki Bitcoina, Etherum oraz im podobnych.

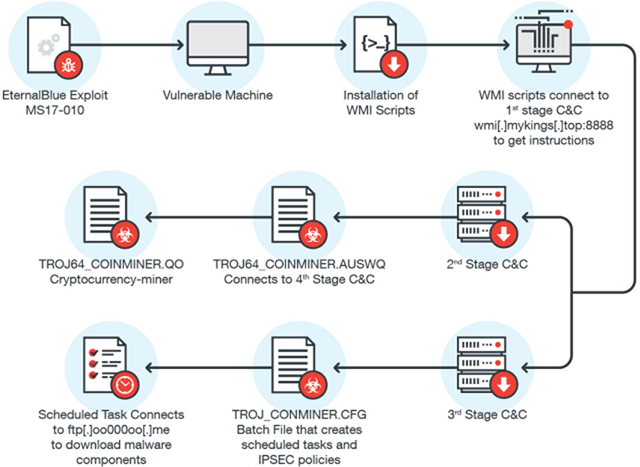

Niedawno japońska firma zajmująca się zabezpieczeniami, Trend Micro, przedstawiła analizę szkodliwego oprogramowania występującego pod nazwą EternalBlue, określając je przy okazji jako ekstremalnie niewykrywalne oraz natrętne. EternalBlue wykorzystuje do ataku podatność SMB 1, która wcześniej pomogła w rozprzestrzenianiu się WannaCry i Petya. Warto zaznaczyć w tym miejscu, że stale aktualizowane systemy Windows 10 powinny być odporne na tą infekcję, bowiem Microsoft wprowadził stosowne łatki już jakiś czas temu. Jeśli jednak dojdzie już do włamania do systemu, zainstalowane zostaje kilka skryptów Windows Management Instrumentation (WMI). Zaraz po tym komputer łączy się z serwerami kontrolnymi należącymi do atakującego, pobierając oprogramowanie służące kopaniu kryptowaluty oraz właściwe malware. Według Trend Micro, szkodliwe oprogramowanie uruchamia się za pomocą skryptów automatycznie co trzy godziny.

Mimo iż zagrożenie to dotyczy tylko niezaktualizowanych systemów operacyjnych, warto wiedzieć, że mimo tego zaczyna się ono szerzyć, zwłaszcza w Azji. Przy okazji zauważyć można, że usunięcie przestarzałego protokołu SMB 1 w najnowszych kompilacjach Windows 10 ma jak najbardziej sens – minimalizuje ono potencjalne zagrożenie. Warto więc jak widać dbać o to, by nasz komputer działał w oparciu o jak najnowsze oprogramowanie.