Anonimowy haker wystawił na sprzedaż hasła do kont e-mail setek kierowników wyższego szczebla (na poziomie C, takich jak CEO, CFO itd.) z firm na całym świecie, wliczając w to Microsoft. Dane są sprzedawane na Exploit.in, undergroundowym forum z zamkniętym dostępem dla rosyjskojęzycznych hakerów. Ich autentyczność została potwierdzona na podstawie kilku próbek. Jak doszło do przejęcia tych danych i czym to grozi?

Pośród danych, którymi rzekomo dysponuje przestępca, znajdują się połączenia e-mail/hasło powiązane z kontami Office 365 i Microsoft, które, jak twierdzi, należą do kierowników wysokiego szczebla, zajmujących takie stanowiska, jak:

- CEO - chief executive officer

- COO - chief operating officer

- CFO - chief financial officer / chief financial controller

- CMO - chief marketing officer

- CTOs - chief technology officer

- President

- Vice president

- Executive Assistant

- Finance Manager

- Accountant

- Director

- Finance Director

- Financial Controller

- Accounts Payables

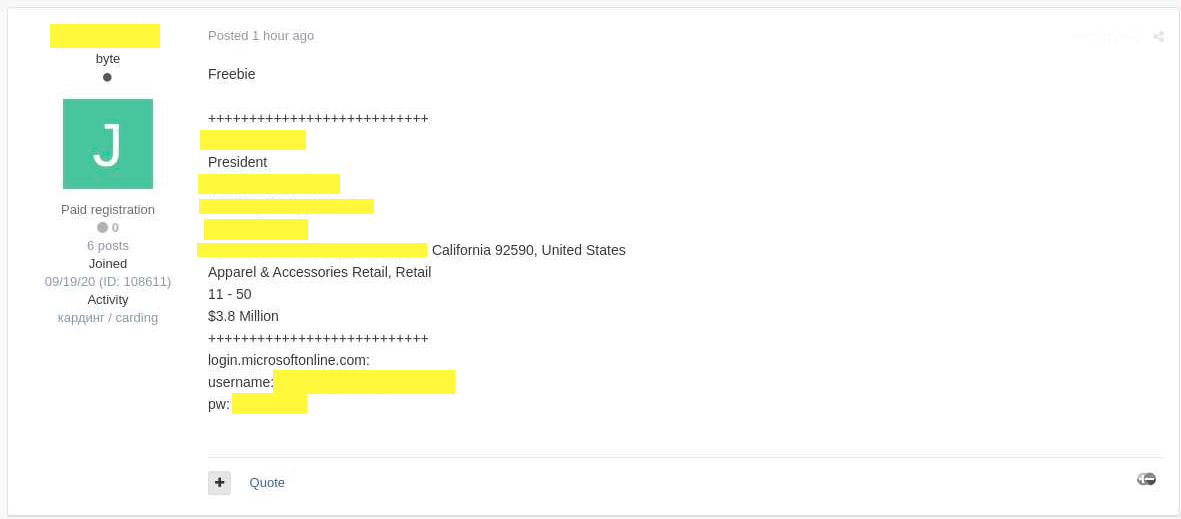

Dostęp do tych kont jest sprzedawany w cenach od 100 do 1500 USD, w zależności od wielkości firmy i roli użytkownika. Autentyczność tych danych potwierdził członek społeczności cyberbezpieczeństwa, który zgodził się skontaktować ze sprzedawcą w celu uzyskania próbek. Uzyskał on prawdziwe dane uwierzytelniające dla dwóch kont — CEO średniej firmy programistycznej z USA i CFO sieci sklepów detalicznych z UE. Osoba ta zgłasza już informacje zarówno do wspomnianych firm, jak i dwóch innych, z których także pochodzą kolejne dane mające być dowodem autentyczności. Te z kolei haker opublikował sam. Były to dane logowania dyrektora brytyjskiej agencji consultingowej oraz prezesa amerykańskiego producenta odzieży i akcesoriów.

Sprzedawca odmówił wyjawienia, w jaki sposób uzyskał dane logowania, ale powiedział, że ma jeszcze ich setki do sprzedania. Na pewien trop wskazuje firma KELA zajmującą się analizą zagrożeń. Otóż ten sam "threat actor" wyraził wcześniej zainteresowanie kupnem "logów Azor", co miało odnosić się do danych wykradzionych z komputerów zainfekowanych trojanem AzorUlt. Logi tego typu prawie zawsze zawierają nazwy użytkowników i hasła. Są one często zbierane przez operatorów "infostealerów", którzy je filtrują i organizują, a następnie wystawiają na sprzedaż na dedykowanych rynkach, takich jak podziemne fora. To tylko jedna z hipotez. W rzeczywistości nie wiadomo, w jaki sposób wykradziono dane Microsoftu i innych firm.

Po co komu dane logowania CEO lub innego menadżera dużej firmy? Mogą one posłużyć choćby do "oszustwa na CEO", w których przestępcy nakłaniają pracowników do przelewania im dużych sum pieniędzy albo też wyciągają wrażliwe dane, przykładowo do późniejszego użycia w systemach 2FA (weryfikacji dwuskładnikowej). Z drugiej strony większość menadżerów powinna korzystać z dobrych 2FA, a niespodziewane zachowania na ich kontach — zostać zablokowane i zgłoszone przez systemy typu Microsoft Defender Advanced Threat Protection (z drugiej strony zostaje pytanie, jak wobec tego osoby te złapały trojana lub w inny sposób przekazały dane). Nie ma więc gwarancji, że login i hasło wystarczą do czegokolwiek.