DNS-over-HTTPS (DoH) jest internetowym protokołem, który szyfruje połączenia DNS i ukrywa je w typowym ruchu HTTPS, co prowadzi do tego, że podmioty trzecie, takie jak nasz dostawca Internetu, nie mogą szpiegować naszego ruchu internetowego i nie wiedzą, jakie witryny odwiedzamy. Funkcjonalność jakiś czas temu została dodana do Firefoksa i Windows 10. W Edge dostępna była od kwietnia jako zasada zarządzania. Teraz możemy ją wygodnie skonfigurować w Ustawieniach.

Domyślnie przeglądarka Microsoft Edge korzysta z bieżącego usługodawcy, co oznacza, że zapytania DNS wysyłane są jako plaintext (otwarty tekst). DoH ukrywa zapytania w ruchu HTTPS, co czyni je niemożliwymi do przejęcia, m.in. w atakach typu man-in-the-middle. Można powiedzieć, że szyfrowanie samo w sobie nie chroni prywatności, lecz jest metodą zaciemniania danych. DoH może być wbudowany bezpośrednio w aplikacje, pozwalając każdej z nich używać własnych resolwerów DNS, zamiast polegać na systemie operacyjnym. I tak też wygląda to w Microsoft Edge.

Włączenie tej istotnej warstwy ochrony prywatności stało się proste. Aby to zrobić:

- Pobierz aktualizację Microsoft Edge Canary (build 86.0.612.0).

- Kliknij przycisk "..." i otwórz Ustawienia.

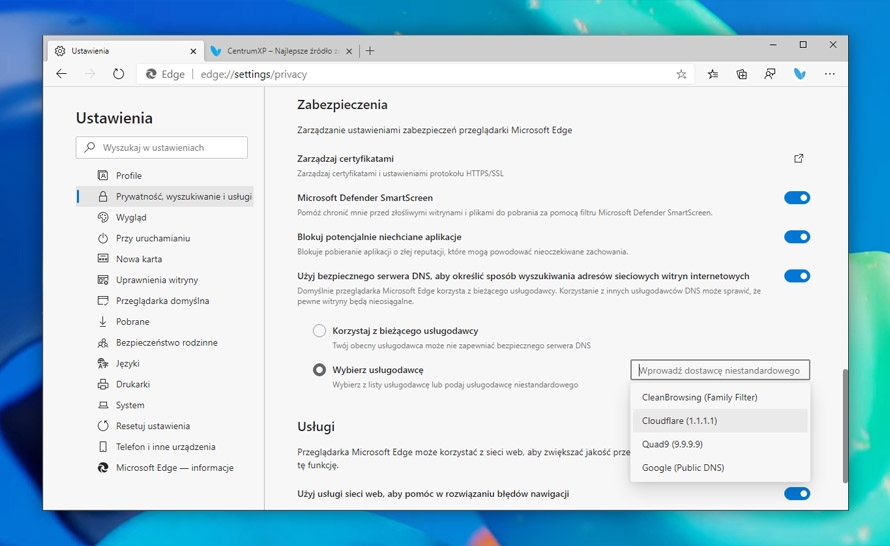

- Przejdź do zakładki Prywatność, wyszukiwanie i usługi.

- Przewiń do sekcji Zabezpieczenia i włącz przełącznik obok ustawienia Użyj bezpiecznego serwera DNS, aby określić sposób wyszukiwania adresów sieciowych witryn internetowych.

- Domyślna opcja to Korzystaj z bieżącego usługodawcy. Zaznacz drugą opcję, czyli Wybierz usługodawcę.

- Wybierz usługodawcę z listy (CleanBrowsing, Cloudflare, Quad9 albo Google) lub podaj usługodawcę niestandardowego.

Microsoft uważa, że prywatność to prawo człowieka, a obejmująca cały system Windows 10 technologia DNS poprzez HTTPS jest świetnym sposobem na jej ochronę.