Tworzenie agenta odzyskiwania danych

Autor: Daniel Karcz

Opublikowano: 12/25/2006, 12:00 AM

Liczba odsłon: 20567

System EFS umożliwia nam stworzenie tzw. Agenta odzyskiwania danych, który w momencie gdy utracimy certyfikat szyfrowania pliku i skojarzony z nim klucz prywatny umożliwi nam dostęp do zaszyfrowanych informacji.

Agentem odzyskiwania danych może być inny użytkownik, który posiada dostęp do zaszyfrowanych przez Ciebie plików lub komputer znajdujący się w obrębie tej samej domeny, który będzie mógł mieć dostęp do jednego lub wielu komputerów z środowiskiem operacyjnym Windows XP, na których znajdować się będą zaszyfrowane informacje.

Tworzenie certyfikatu odzyskiwania danych

Cały etap tworzenia agenta odzyskiwania zaszyfrowanych danych rozpoczniemy od stworzenia specjalnego certyfikatu, który następnie desygnujemy użytkownikowi, który będzie mógł w razie jakiegokolwiek zagrożenia utraty zabezpieczonych plików po prostu nam je odzyskać - czyli będzie spełniał role agenta odzyskiwania danych. Proces ten jest bardzo prosty i wygląda następująco:

Logujemy się na komputerze, na którym znajdują się zabezpieczone wcześniej informacje jako Administrator, klikamy Start, Uruchom... i w polu tekstowym okna, które się wyświetli wpisujemy polecenie cmd, które uruchomi nam wiersz poleceń. Następnie wpisujemy cipher /r:nazwa_pliku i podajemy hasło, które będzie chroniło utworzone pliki. W tym momencie stworzone zostają dwa pliki o rozszerzeniach;*.pfx i *.cer (gdzie * to zadeklarowana przez nas wcześniej nazwa_pliku). Z racji tego, iż osoby które uzyskają dostęp do stworzonych przed chwilą dokumentów jednocześnie nabywają prawa agenta odzyskiwania danych, radzimy zachować je w bezpiecznym miejscu, najlepiej na dyskietce a ich odpowiedniki usunąć z dysku twardego.

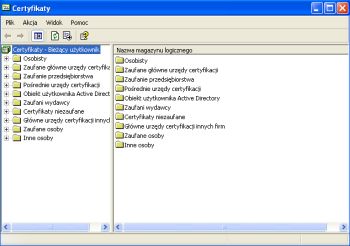

Kolejnym krokiem prowadzącym do stworzenia wspomnianego wcześniej agenta będzie desygnacja agenta odzyskiwania danych. Jak już wspomnieliśmy agentem tym może zostać każdy użytkownik - zarówno ten, który korzysta z tego samego komputera jak i ten, który jest użytkownikiem tej samej domeny. Odradzamy jednak użycia konta, z którego zostały zaszyfrowane dane jako agenta, ponieważ takie ustawienie do niczego nie prowadzi. Mianowicie w takiej sytuacji w momencie gdy profil ten zostanie uszkodzony lub usunięty, tym samym tracimy wszystkie klucze pozwalające na deszyfrację zabezpieczonych danych. Proces desygnacji prezentuje się następująco: logujemy się na konto użytkownika, który ma zostać agentem odzyskiwania danych, klikamy Start, Uruchom... i wpisujemy polecenie certmgr.msc, które uruchomi nam konsole odpowiedzialną za zarządzanie certyfikatami.

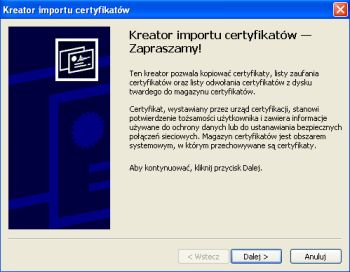

Klikamy Certyfikaty - Bieżącego użytkownika, a następnie Osobisty i wybieramy polecenie Akcja, Wszystkie zadania i Importuj. W tym momencie ukarze się naszym oczom Kreator importu certyfikatu, który poprowadzi nas poprzez cały etap importowania certyfikatu z pliku, który stworzyliśmy kilka minut temu.

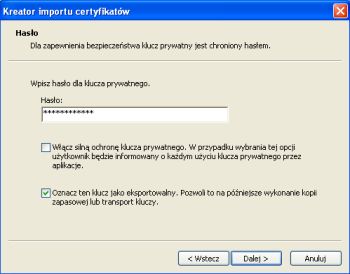

W pierwszym oknie kreatora nasze działanie ogranicza się do kliknięcia przycisku Dalej. W kolejnym natomiast wskazujemy ścieżkę, gdzie znajduje się jeden z wcześniej stworzonych plików o rozszerzeniu *.pfx. Aby tego dokonać klikamy Przeglądaj... i w polu Pliki typu: wybieramy opcję Wymiana informacji osobistych (*.pfx; *.p12). Następnie zostajemy poproszeni o podanie hasła, które wpisaliśmy podczas procesu tworzenia wspomnianych już plików. Zaznaczamy opcję Oznacz ten klucz jako eksportowalny oraz klikamy przycisk Dalej, kończąc pracę na tym etapie importu certyfikatu.

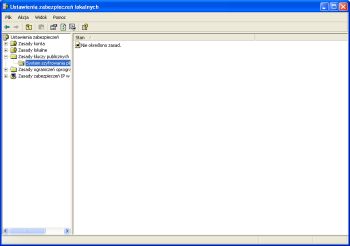

Kreator poprosi nas o wybór Magazynu certyfikatów, ograniczymy się tutaj do automatycznego zaznaczenia kreatora zaznaczając opcję Automatycznie wybierz magazyn certyfikatów na podstawie typu certyfikatów a w kolejnych krokach kliknijmy klikając Dalej oraz Zakończ. Naszym następnym ruchem powinno być uruchomienie okna dialogowego Ustawienia zabezpieczeń lokalnych. Kliknijmy w tym celu po raz kolejny Start, Uruchom... i wpiszmy w polu tekstowym polecenie secpol.msc. W nowym oknie przechodzimy kolejno do: Ustawienia zabezpieczeń, Zasady kluczy publicznych i System szyfrowania plików.

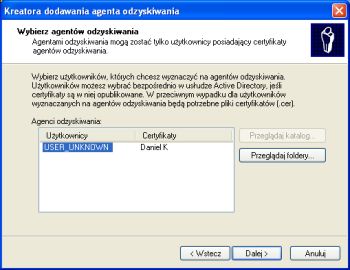

Wybieramy polecenie Akcja, Dodaj agenta odzyskiwania danych i poprzez kliknięcie Dalej przechodzimy do kolejnego etapu, gdzie naszym zadaniem będzie wskazanie ścieżki pod którą znajduje się stworzony przez nas na początku plik o rozszerzeniu *.cer.. Na liście agentów odzyskiwania pojawi się użytkownik, zdefiniowany jako USER_UNKOWN, klikamy kolejno Dalej i Zakończ. Operacja, którą przed momentem sfinalizowaliśmy sprawiła, iż bieżący użytkownik, na koncie którego cały ten proces miał miejsce - jest od tego momentu agentem odzyskiwania plików i co za tym idzie ma dostęp do zabezpieczonych przez nas informacji.

Usuwanie klucza prywatnego

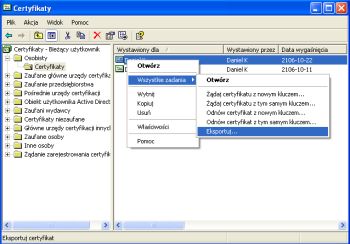

Windows XP umożliwia nam także wyeksportowanie i usunięcie klucza prywatnego, by inne osoby pracujące na komputerze na koncie administratora nie miały dostępu do zaszyfrowanych danych. Wyeksportowany klucz należy przechowywać w bezpiecznym miejscu, gdyż w momencie jego zagubienia czy też uszkodzenia stracimy dostęp do zaszyfrowanych informacji. Cały proces usuwania klucza prywatnego będzie analogiczny do operacji tworzenia certyfikatu odzyskiwania, więc logujemy się na konto, które zostało określone mianem agenta odzyskiwania, klikamy Start, Uruchom... i wpisujemy certmgr.msc, wybieramy Certyfikaty - Bieżący użytkownik, Osobisty a następnie Certyfikaty. Klikamy prawym przyciskiem myszy na certyfikacie i z menu kontekstowego wybieramy opcję Akcje, Wszystkie zadania, Eksportuj...

W ten oto sposób uruchomiliśmy Kreatora eksportu certyfikatów, przechodzimy do kolejnego okna kreatora, zaznaczamy opcje Tak, eksportuj certyfikat i wybór potwierdzamy kliknięciem przycisku Dalej. Zaznaczamy opcje Włącz silną ochronę oraz Usuń klucz prywatny, jeżeli eksport został zakończony pomyślnie. Zostaniemy poproszeni o wpisanie hasła oraz o jego potwierdzenie poprzez wpisanie go po raz drugi. Po kliknięciu przycisku Dalej, kreator nakaże wskazanie lokalizacji, gdzie zapisane zostaną wyeksportowane pliki. W tym momencie kończymy pracę z kreatorem i proces eksportu możemy uważać za zakończony.

Wyeksportowane w ten sposób pliki, podobnie jak certyfikaty agentów odzyskiwania należy umieścić w bezpiecznym miejscu, by nie uległy uszkodzeniu lub usunięciu. Aby umożliwić agentowi ponowny dostęp do zaszyfrowanych plików musimy zaimportować wyeksportowany przed momentem klucz prywatny.

Twórcy systemu Windows XP umożliwili nam tworzenie kopii bezpieczeństwa certyfikatu agenta odzyskiwania danych, by zaszyfrowane dane mogły bez problemu zostać odszyfrowane w momencie gdy i ten certyfikat mógłby ulec uszkodzeniu. By wykonać wspomnianą kopie zapasową, która stanowi dla nas kolejne zabezpieczenie w przypadku utraty certyfikatu logujemy się na konto Administratora. Z wiersza poleceń uruchamiamy konsolę Ustawienia zabezpieczeń lokalnych (za pomocą polecenia secpol.msc) lub otwierając w Panelu sterowania, kolejno moduły Wydajność i konserwacja, Narzędzia administracyjne, Zasady zabezpieczeń lokalnych. Następnie przechodzimy kolejno do Ustawienia zabezpieczeń, Zasady kluczy publicznych i System szyfrowania plików i uruchamiamy kreator eksportu certyfikatu wystawionego dla administratora. Na ekranie kreatora Format pliku eksportu zaznaczamy pole przy opcji Certyfikat X.509 szyfrowany binarnie algorytmem DER (.CER) i klikamy przycisk Dalej. Kreator nakaże wskazanie ścieżki i nazwy, pod którą zostanie zapisany wyeksportowany plik - to już teoretycznie koniec procesu eksportu certyfikatu agenta, klikamy tylko Dalej, a na kolejnym etapie pracy kreatora Zakończ.

Równie dobrze możemy wyeksportować osobisty certyfikat szyfrowania, by jego kopie spoczywała w jakimś bezpiecznym miejscu i mogła zostać użyta w momencie utraty oryginału. Na koncie użytkownika, którego kopie certyfikatu chcemy wykonać uruchamiamy Internet Explorera z menu wybieramy Narzędzia i Opcje internetowe. W znajdującej się tam zakładce Zawartość klikamy przycisk Certyfiakty, następnie wybieramy interesujący nas certyfikat i klikamy Eksportuj..., w ten sposób uruchomimy kreatora eksportu, przechodzimy do kolejnego ekranu i zaznaczamy pole wyboru przy opcji Tak, eksportuj klucz prywatny. Następnym etapem pracy kreatora, wymagającym naszej ingerencji będzie podanie hasła dla pliku .pfx oraz ścieżki i nazwy eksportowanego pliku.

Skoro wiemy już jak wyeksportować certyfikaty, teraz przyszła kolej na proces importowania osobistego certyfikatu szyfrowania. Podobnie jak w przypadku eksportu przechodzimy do okna dialogowego Opcje internetowe w Internet Explorerze i na zakładce Zawartość klikamy przycisk Certyfikaty, a następnie Importuj. Pierwszy etap importu będzie opierał się na podaniu ścieżki dostępu do pliku .pfx, następnie zostaniemy poproszeni o podanie hasła do pliku wskazanego wcześniej. Na kolejnym ekranie zaznaczamy pole wyboru przy opcji Umieść wszystkie certyfikaty w magazynie oraz klikamy przycisk Przeglądaj i wybieramy opcję Osobisty. Następnie w celu finalizacji całego procesu importu klikamy Dalej i Zakończ.