Po Sieci już od lat krążą rozmaite szkodliwe programy, z których spora część podszywa się pod pliki popularnych programów, między innymi zawartych w pakiecie Office. Zwykle łatwo je rozróżnić, bowiem ich rozszerzenie odrobinę się różni. O wiele trudniej jednak przestrzec się przed szkodliwym kodem, który znaleźć może się w plikach wyglądających pozornie na bezpieczne. Tą właśnie metodę ataku wykorzystuje nienazwane jeszcze zagrożenie, podszywające się pod niewinny plik prezentacji programu PowerPoint.

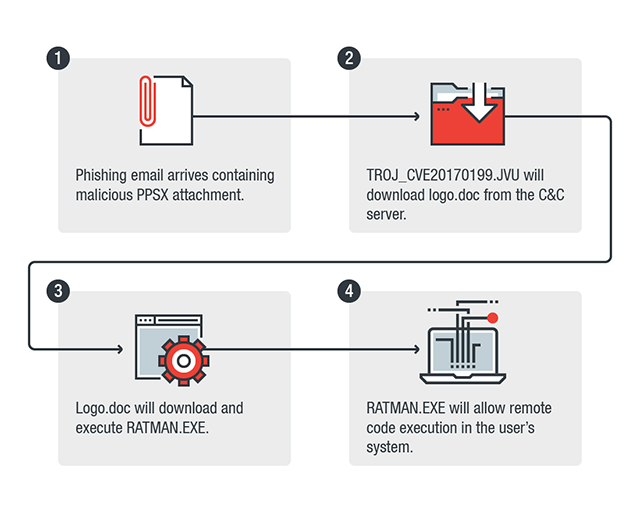

O atakach tego typu poinformowała niedawno firma zajmująca się cyfrowym bezpieczeństwem, Trend Micro. Twórcy najnowszego zagrożenia tego typu zadbali, by nie rzucało się ono w oczy przeciętnemu użytkownikowi – wykorzystuje ono bowiem plik programu PowerPoint, PPSX. W normalnych warunkach dokumenty tego typu umożliwiają jedynie odtworzenie prezentacji bez możliwości edycji, tym razem jest jednak inaczej. Po uruchomieniu zainfekowanego pliku pobierany jest plik Logo.doc, który z kolei pobiera złośliwe oprogramowanie, jakim jest RATMAN.EXE. Jest to mocno przerobiona wersja narzędzia służącego do zdalnej kontroli zwanego Remcos. W przypadku powodzenia całego ataku, cyberprzestępca zyskuje w zasadzie dostęp do całego komputera – sam RATMAN.EXE umożliwia śledzenie wprowadzanego tekstu, tworzenie zrzutów ekranowych, nagrywania audio i wideo oraz co najgorsze, umożliwia pobranie również innych rodzajów szkodliwego oprogramowania. Jak twierdzi Trend Micro, atak bazuje na podatności CVE-2017-0199. W raporcie nie wspomniano jednaj o pewnym fakcie – Microsoft załatał tę lukę jeszcze w kwietniu.

Cała sytuacja doskonale obrazuje, dlaczego tak istotnym jest stałe aktualizowanie swojego systemu. Jest to w zasadzie jedyny sensowny sposób, by zabezpieczyć swój komputer przed atakami cyberprzestępców. Warto przy okazji przestrzec swoich znajomych, by nieco podejrzliwiej spoglądali na niepewne wiadomości e-mail. Samo zweryfikowanie rozszerzenia plików najwyraźniej nie zawsze wystarczy, by czuć się w pełni bezpiecznie.

341f31d.png)