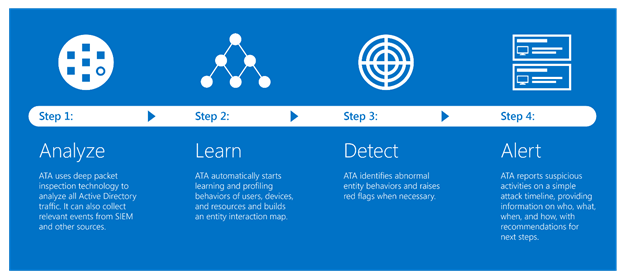

Microsoft Advanced Threat Analytics (ATA) to platforma on-premise, która pomaga chronić firmę przed wieloma rodzajami zaawansowanych cyberataków i zagrożeniami wewnętrznymi. ATA wykorzystuje informacje z wielu źródeł wewnątrz sieci, uczy się zachowań użytkowników i innych podmiotów w organizacji, a następnie buduje ich profil behawioralny. W razie potrzeby zdolna jest zablokować ruch w jednym z wielu protokołów sieciowych.

Microsoft opublikował nową aktualizację Advanced Threat Analytics v1.8, która zawiera całkiem pokaźny zestaw nowości. Advanced Threat Analytics skupia się na wykrywaniu i badaniu zarówno taktyk, technik i procedur (TTP) używanych przez atakujących, jak i nienormalnych zachowań podmiotów (użytkowników, urządzeń, zasobów), które wskazują na zagrożenie wewnętrzne.

Aktualizacja 1.8 rozszerza wykrywalność ATA o kilka obszarów:

- Anormalne modyfikacje wrażliwych grup: w fazie eskalacji uprawnień atakujący modyfikuje grupy z wysokimi uprawnieniami, by zyskać dostęp do wrażliwych zasobów. ATA rozpoznaje teraz, gdy dochodzi do nienormalnej zmiany w grupie z podniesionymi uprawnieniami.

- Podejrzane uwierzytelnianie zakończone niepowodzeniem (Behawioralny brute force): atakujący korzystają często z metody brute force, by zalogować się na konto ofiary. ATA wznosi teraz alarm, gdy dochodzi do takich nieudanych prób logowania.

- Próby zdalnego wykonania kodu: atakujący może próbować przejąć kontrolę nad siecią, wykonując zdalnie kod na kontrolerze domeny. ATA otrzymała funkcję rozpoznawania zastosowania metod WMI, które pozwalają zdalnie uruchomić kod.

Aktualizacja wprowadza też kilka nowych sposobów radzenia sobie z podejrzanymi aktywnościami:

- Wyciszenie powiązanych aktywności przed wzbudzaniem alarmu.

- Wykluczenie podmiotów z możliwości wzbudzania alarmu w przyszłości, nawet jeśli występuje podejrzenie - np. gdy admin wykonuje zdalnie kod lub używa nslookup.

- Usuwanie podejrzanych aktywności z osi czasu ataku.

"Cyberataki stają się coraz bardziej wyrafinowane, więc w odpowiedzi musimy wciąż dostrajać nasze produkty i wykrywalność. Jako dostawca wiodącego rozwiązania na rynku analityki behawioralnej użytkownika i podmiotu (UEBA), celując w ataki oparte na tożsamości, wprowadzamy innowacje, by pomóc naszym klientom identyfikować atakujących, zanim ci wyrządzą szkody" - mówią twórcy. Szczegółową listę zmian umieszczono na stronie Microsoft Enterprise and Security Blog.

341f31d.png)